機器のマルウェア対策はホワイトリスト型が効く:組み込み企業最前線 − マカフィー −(1/2 ページ)

Autorunワームのまん延により、Windowsベースの組み込み機器ではPC同様にマルウェア対策が必須となっている。特に被害が顕在化しつつあるFA機器は、対応を急ぐ必要がある。PCと条件が違う組み込み機器では「McAfee Embedded Security」のようなホワイトリスト型が最適だろう。

――Autorunワームは別名“USBワーム”とも呼ばれ、USBメモリなどのリムーバブルメディアを媒介に拡散する。メディアに感染したワームは、偽りの自動実行ファイル「autorun.inf」を生成、それをWindowsが標準設定どおりに実行すると、ワームが接続先のPCにうつり、不正を働く。さらに、そのPCに接続するほかのマシンやメディアへも広がっていく。古典的かつ地味な手口ながら感染力は侮れない。

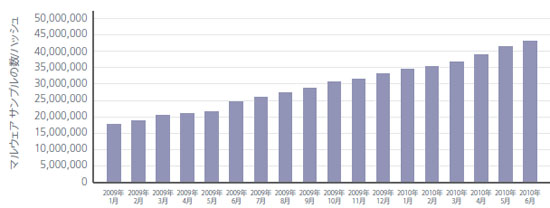

マカフィーの「脅威レポート:2010年第2四半期」によれば、同年上半期だけで1000万種も増加し(亜種を含む)、6月時点で登録マルウェアは4500万種近くに達したが、その検出ベスト10の上位を占めるのが各種のAutorunワームが生成するautorun.infファイルである。例えば、1位の「Generic!atr」は、同社がモニタリングする全世界のコンピュータのうち8.9%から検出されたという。

| 関連リンク: | |

|---|---|

| ⇒ | マカフィー |

| ⇒ | McAfee脅威レポート:2010年第2四半期 |

マルウェア駆除で製造ライン全体の停止も

マカフィー マーケティング本部 コーポレートマーケティング部 部長の市橋 満氏はこう指摘する。「Autorunワームの怖さは、データ受け渡しにUSBメモリなどを使っている限り、ネットに接続していないコンピュータでさえ、知らぬ間に感染している危険性があるということ。つまり、組み込み機器も例外ではない」。

組み込みOSにWindows Embeddedを採用し、USBポートを備える組み込み機器は増えている。そうした機器では当然、PCと同様にAutorunワームが侵入する余地がある。「POS端末、ATMなどでは機器メーカーがすでに対策を取りつつあるが、WindowsベースのFA機器を数多く抱える製造業での認知があまり進んでいない」(市橋氏)という。実際、製造現場では問題が起こっている。

マルウェア感染によりFA機器が正常に動作しない恐れがあり、製造活動に悪影響を及ぼす危険性がある。マカフィー パートナー営業統括本部 パートナーSE シニアエンジニアの二宮 秀一郎氏は「決して表立つことはないが、一部の機器でマルウェアが発見されたことから、総点検のため製造ラインを止めたメーカーもあると聞いている」と話す。ライン停止となれば、モノによっては相当な損害だろう。

また、大手国内メーカーのコンシューマ機器を含め、製造過程で製品自体にマルウェアが混入し、販売後に発覚して回収を余儀なくされた事例がいくつもある。事件が公表されても感染経路まで明らかにされないが、マルウェアに感染した検査用PCから伝染したり、海外に委託する製造プロセスで紛れ込むケースが多いようだ。大規模な組み込みソフトウェアになると、モジュールや開発プロセスごと担当がグローバルに分散する。安全性を統制するのは難しくなっている。

ホワイトリスト型が組み込みに向く理由

要するに、高機能なオープンプラットフォーム、標準のインターフェイスを使う代償として、組み込み機器でもマルウェア対策は不可欠となっている。では、どのような対策が有効なのか。これまでもゲートウェイ製品、PC向けウイルス対策ソフトを特定機器向けに移植したり、USBメモリ上で実行できるようポータブル化したものなど、いくつかの方法が提唱されてきた。ただ、ここに来て注目されているのが、ホワイトリスト型のマルウェア対策である。

マルウェア対策ソフトは基本、各マルウェアが持つコード上の特徴を登録したパターンファイルと対象ファイルの中身を照らし合わせるブラックリスト型である。一方、ホワイトリスト型とは、あらかじめ許可する実行コードをリスト化。常にシステム上のプログラム実行を監視し、リストにない実行コードの実行をブロックする。ユーザーの使い勝手はいくぶん制限されるが、マルウェアの不正プログラムが実行されることはなく、“未知の脅威(Zero-day Attack)”にも強い。

なぜ、組み込み機器にホワイトリスト型が向いているのか。市橋氏は次のように説明する。「ブラックリスト型ではパターンファイルが日々更新されるが、リソースの乏しい組み込み機器で頻繁にシステムスキャンを行うのは難しく、長いライフサイクルの間にパターンファイルはどんどん肥大化していく。産業系の組み込み機器は本来、ユーザーが勝手にプログラムを追加したりせず、一定のシステム環境で使うもの。“環境を固める”効果のあるホワイトリスト型が向いている」。

Copyright © ITmedia, Inc. All Rights Reserved.

Factory Automationの記事ランキング

- 品質保証とは何か、その定義を改めて考える

- タイの半導体製造工場で新棟が完成、ソニーセミコンが生産力を強化

- 三菱重工が航空機エンジン部品工場を増強、内製力強化で完全一貫生産を実現

- パワー半導体の電流測定が正確に、光プローブを用いた電流波形測定用センサー

- ルネサスが甲府工場で300mmウエハーライン稼働、パワー半導体の生産能力を2倍に

- 日立産機が三菱電機 名古屋製作所の配電用変圧器事業を譲受、2026年4月に統合完了

- 工場でCO2排出量1次情報をなぜ取得すべきなのか 85%以上の削減効果も

- 誤差9割、コストを抑えるためにもCO2排出量は測った方がよい

- OTセキュリティを巡るエネルギー業界の法改正とは、変わる事業者の事故対応

- IEC 62443とは何か、工場のサイバーセキュリティ対策のカギを握る国際標準を解説

図1 McAfee Labsデータベースに登録されたマルウェアの種類の総数(亜種を含む)※出典:McAfee脅威レポート:2010年第2四半期

図1 McAfee Labsデータベースに登録されたマルウェアの種類の総数(亜種を含む)※出典:McAfee脅威レポート:2010年第2四半期 画像1 マカフィー マーケティング本部 コーポレートマーケティング部 部長 市橋 満氏

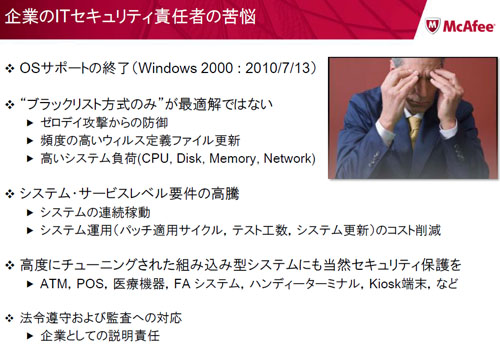

画像1 マカフィー マーケティング本部 コーポレートマーケティング部 部長 市橋 満氏 図2 企業のITセキュリティ責任者の苦悩 ※出典:マカフィー

図2 企業のITセキュリティ責任者の苦悩 ※出典:マカフィー