「制御システムセキュリティ」ってそもそもどういうこと?:制御システム技術者のためのセキュリティ基礎講座(3)(1/2 ページ)

制御システム技術者が知っておくべきセキュリティの基礎知識を分かりやすく紹介する本連載。今回は「そもそも制御システムのセキュリティとはどういうものか」について解説する。

「制御システム技術者」への情報提供と注意喚起を目的としている本連載。前回の『制御システムを狙ったマルウェア「Stuxnet」って何?』では、世間を騒がせたマルウェア「スタックスネット(Stuxnet)」とは何なのかについて解説した。

今回と次回では、そのような脅威から制御システムを守るために、どのようなセキュリティを施していけばよいのかについて紹介する。今回は、その準備編として「そもそも制御システムのセキュリティとはどういうものか」について解説する。

セキュリティの基本的な考え方

「制御システムセキュリティとは何か」を解説する前に、いわゆる「セキュリティ」とは何かについて考えてみよう。皆さんは「セキュリティ」と聞いて何を思い浮かべるだろうか。

物理的な鍵、金庫、防犯システム、ウイルス対策ソフトなどさまざまなものが挙げられるだろう。これらの共通の目的は、「対象物を安全な状態に保つこと」である。さらに理解を深めるため、このことを2つに分けて掘り下げてみる。つまり「対象物」とは何か?そして「安全な状態に保つこと」とは何か?である。

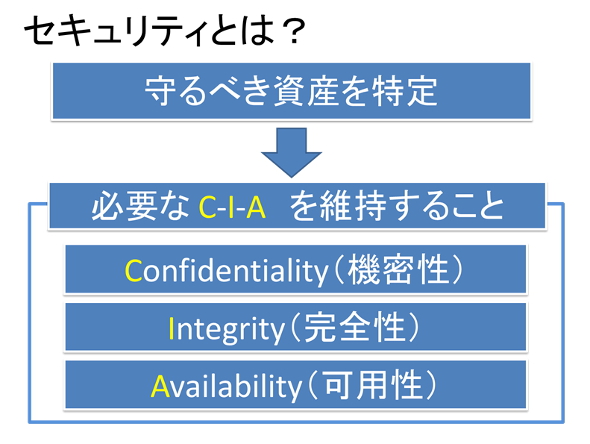

まず、「対象物とは何か」から考えてみよう。例えば、会社を例にとって考えてみると、対象物とは、会社が保有する資産だと考えられる。ここには、社屋やパソコンのような有形な資産だけでなく、設計ノウハウといったような無形の資産も含んでいる。そして、セキュリティを考える上で大切なことは、「守るべき資産を特定すること」である。守るものを特定しなければ守れないのは当たり前であるが、これらを洗い出すことは簡単な作業ではない。

では、「安全な状態を保つ」とはどういうことだろうか? それは以下の3つの状態を保つことだといわれている。

- Confidentiality(機密性)

- Integrity(完全性)

- Availability(可用性)

これらを順に説明しよう。まず「Confidentiality(機密性)」だが、これは「情報漏えいを防ぐ」ことである。次に、「Integrity(完全性)」だが、これは対象物が元ある状態から不正に変更されていないことである。要は「改ざんされていない」ことである。例えば、データベースの改ざん防止などがこれにあたる。最後に「Availability(可用性)」だが、これは対象物が持っている機能、役割が使用できる状態にあることである。簡単にいうと「ちゃんと動くこと」である。

ここまでをまとめると、以下の図1のようになる。すなわち、セキュリティとは「守るべき資産を特定し、それら資産について、必要なC-I-Aを維持すること」である。

制御システムのセキュリティとは?

では、このセキュリティの概念を制御システムに対して適用するとどうなるだろうか。対象が制御システムといっても基本的な考え方は変わらない。

まず、制御システムの「守るべき資産」とは何か考えてみよう。例えば、PLCやDCSなどの制御機器はすぐに思い付くだろう。これらの制御システムを動作させるためのプログラムや、レシピデータなども当然守るべき資産となる。また、制御機器や制御機器をコントロールする端末間をつなぐネットワークも対象だ。ここでいうネットワークは、必ずしもイーサネットとは限らない。制御システムでは、シリアル通信など他の規格に従ったネットワークも当たり前に存在する。

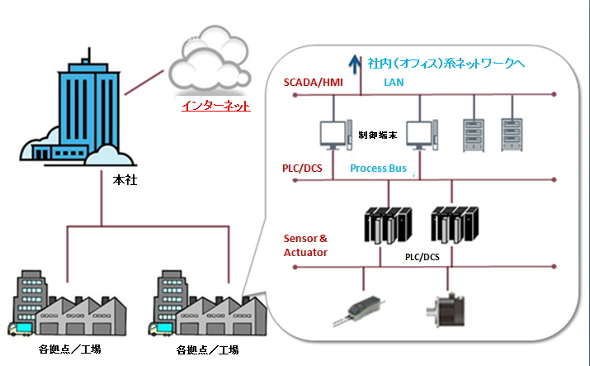

参考までに、工場の制御システムネットワークの一例を挙げよう。通常の制御システムのネットワークは図2のような階層構造となっている(混乱を避けるため、ここではセキュリティ製品は省いてある)。

上の図では、オフィス系ネットワークと工場のネットワークが接続している例を挙げているが、接続していないケースもある。「SCADA/HMI」層では、制御をつかさどる汎用のパソコンやサーバが配置され、LANで接続されている。

ここまでの層は、比較的オフィス系のネットワークと似通っている面があるが、「PLC/DCS」や「Sensor&Actuator」の層になると、制御装置に使用されているOSは、汎用OS(WindowsやLinux)でない場合が多い。また、通信ネットワークにおいても、先に述べたようなシリアル通信のようなネットワークが存在するだけでなく、制御システム独自のイーサネットベースの通信プロトコルを用いたネットワーク(EtherCAT、EtherNet/IP※注1)など)が存在している。従って、オフィス系のネットワークで用いているようなアンチウイルスソフトやファイアウォール※注2)のようなセキュリティ製品がそのままでは適用できないことが多い。

※注1)ともに、制御システムで使用されることからリアルタイム性を考慮した産業用イーサネット規格。

※注2)ネットワーク外部からの不正なアクセス通信を検知、遮断するための装置。

Copyright © ITmedia, Inc. All Rights Reserved.

Factory Automationの記事ランキング

- 品質保証とは何か、その定義を改めて考える

- PLCレスで協働ロボットの外部軸を制御、自動化システム構築の工数削減

- タイの半導体製造工場で新棟が完成、ソニーセミコンが生産力を強化

- ハノーバーメッセが開幕、AIや水素など「競争力ある持続可能な産業」の最新技術

- パワー半導体の電流測定が正確に、光プローブを用いた電流波形測定用センサー

- ラズパイの電源を入れてみた

- ルネサスが甲府工場で300mmウエハーライン稼働、パワー半導体の生産能力を2倍に

- RYODENらが生成AIの事業応用で協業、現場映像と設備データの融合も目指す

- サーバなど向け、高風量かつ高静圧ながら連続運転10万時間の長寿命な冷却ファン

- IEC 62443とは何か、工場のサイバーセキュリティ対策のカギを握る国際標準を解説