IoT機器を狙ったサイバーセキュリティ共同研究プロジェクトが中間発表:IoTセキュリティ

横浜国立大学とBBソフトサービスは、IoT機器を狙ったサイバーセキュリティ脅威の影響を調査する共同研究プロジェクトの成果について、中間発表を行った。また、疑似攻撃を検証する2種のデモンストレーション動画を公開した。

横浜国立大学とBBソフトサービスは2017年10月31日、IoT(モノのインターネット)機器を狙ったサイバーセキュリティ脅威の一般消費者への影響を調査する共同研究プロジェクトの成果について、中間発表を行った。実施期間は同年7月1日〜9月30日となる。

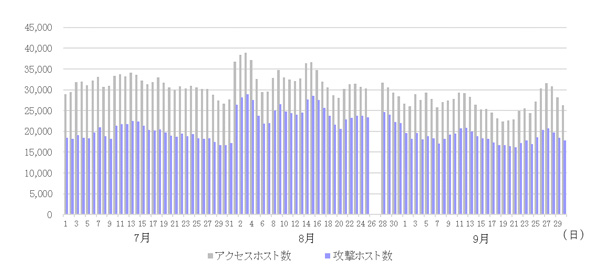

ハニーポットによるサイバー攻撃を観測したところ、7月〜9月の間に1日約2万2000〜3万9000IPアドレスからのアクセス(アクセスホスト数)、1日約1万6000〜2万9000IPアドレスからの不正な侵入(攻撃ホスト数)を観測。8月には大幅に攻撃が増加した。なお、8月26日〜27日は研究棟メンテナンスに伴う停電により、データを取得していない。

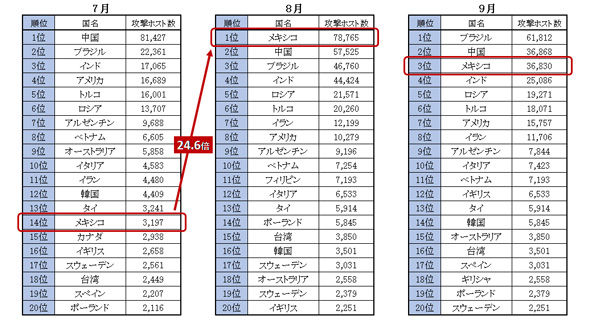

国別に攻撃ホストの状況を分析すると、8月に攻撃が大幅に増加した原因は、メキシコにおける攻撃ホストの急増だった。メキシコの攻撃ホスト数は、7月の3197が8月には7万8765と24.6倍になっている。7月には観測されなかったルーター製品などからの攻撃が確認され、その機器がメキシコで大量感染した可能性がある。

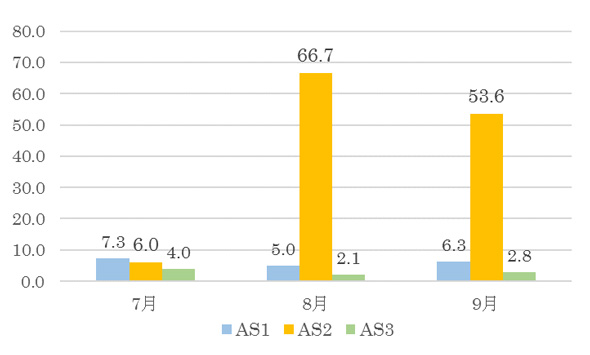

また、世界各国のNICなどが発行する固有の識別番号AS(オートノーマスシステム)について、国内のAS1、AS2、AS3で攻撃ホスト指数を比較したところ、8月に特定のISP(AS2)で攻撃ホストの急増が観測された。該当するエリアやネットワーク内において、多く使用されるネット接続デバイスのIoTマルウェア感染があったと予測される。

同研究プロジェクトでは、これまで、家庭内ネットワークのサービス妨害(DoS)攻撃、マルウェアによってスマート電源を不正に遠隔操作するなどの攻撃手法をデモンストレーションとして公開している。今回はテストベッド内での疑似攻撃による脅威の検証として、2種の疑似攻撃に関するデモンストレーション動画を公開した。

1つ目のデモンストレーションは、「IoTランサム攻撃(身代金を要求する攻撃)」。家庭内のルーターを不正に操作し、インターネットの接続先を攻撃者が用意した不正なWebサーバへ強制転送させるものだ。攻撃者がコマンドを実行すると、スマートテレビやPCのブラウザなどが外部のインターネットサービスに接続する際に、攻撃者が用意した罰金支払いの警告メッセージを読み込み、画面に表示する攻撃で、利用者はだまされて罰金を支払う可能性がある。

2つ目は、正規のスマートフォンアプリを使用せずに、家庭内のエアコン操作を実行する「スマートリモコンの不正な遠隔操作」だ。エアコンや暖房機器など熱を発する電化製品が不正な遠隔操作をされると、健康被害につながる恐れがある。

2つのデモ動画では、いずれも現実的なシナリオをもとに疑似攻撃をしている。これは、多くのIoT機器が設計時に攻撃者が家庭内に侵入した場合を想定しておらず、脅威に対して無防備であることを示している。

関連記事

IoT時代の安心・安全に組織面の対応が重要となる理由

IoT時代の安心・安全に組織面の対応が重要となる理由

製造業がIoT(モノのインターネット)を活用していく上で課題となっているのが、サイバーセキュリティをはじめとする安心・安全の確保だ。本連載では、安心・安全を確立するための基礎となる「IoT時代の安全組織論」について解説する。第1回は、技術面以上に、なぜ組織面での対応が重要となるのかについて説明する。 WannaCary騒動がもたらしたセキュリティへの「経営層の理解」をもう1段階進める

WannaCary騒動がもたらしたセキュリティへの「経営層の理解」をもう1段階進める

製造業がIoTを活用していく上で課題となっているのが、サイバーセキュリティをはじめとする安心・安全の確保だ。本連載では、安心・安全を確立するための基礎となる「IoT時代の安全組織論」について解説する。第3回は、日本が特に低いとされる、経営層のサイバーセキュリティに対する理解をどのように高めていくかについて説明する。 OTセキュリティの「場当たり的なパッチ当て対策」はなぜ成功しないのか

OTセキュリティの「場当たり的なパッチ当て対策」はなぜ成功しないのか

製造業がIoTを活用していく上で課題となっているのが、サイバーセキュリティをはじめとする安心・安全の確保だ。本連載では、安心・安全を確立するための基礎となる「IoT時代の安全組織論」について解説する。第4回は、経営層が「OTセキュリティ戦略の必要性の認識」に至る前段階に陥りがちな「場当たり的なパッチ当て対策」の問題について説明する。 サイバー空間の脅威の変遷とその対策からIoTセキュリティを学ぶ

サイバー空間の脅威の変遷とその対策からIoTセキュリティを学ぶ

あらゆるモノがインターネットにつながるIoTがサイバー攻撃者にとっての新たな標的になりつつあります。本連載では、セキュリティを意識したIoTデバイス設計の勘所を解説します。第1回では、サイバー空間の脅威の変遷とその対策から、IoTセキュリティがどういうものかを考えます。 IoTデバイスが抱えるセキュリティリスクをひもとく

IoTデバイスが抱えるセキュリティリスクをひもとく

あらゆるモノがインターネットにつながるIoTがサイバー攻撃者にとっての新たな標的になりつつあります。本連載では、セキュリティを意識したIoTデバイス設計の勘所を解説します。第2回は、エッジ層におけるIoTデバイスのセキュリティに注目し、その特性を踏まえたセキュリティ上の課題と対策の方向性を考察します。 IoTデバイスのセキュリティに不可欠な要素とは

IoTデバイスのセキュリティに不可欠な要素とは

あらゆるモノがインターネットにつながるIoTがサイバー攻撃者にとっての新たな標的になりつつあります。本連載では、セキュリティを意識したIoTデバイス設計の勘所を解説します。第3回は、市場に出荷されてからその役割を終えるまで一連のライフサイクルで、IoTデバイスを適切に保護し続けるためのセキュリティ設計のポイントを解説します。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.