IoTトイレが乗っ取られたら漏れる、あの情報――TOTOとNTTコムらの実証実験:製造業IoT(3/3 ページ)

» 2018年02月09日 14時00分 公開

[小林由美,MONOist]

デモでは悪意ある人が認証済機器に直接接続して乗っ取り、データフォーマットの異常を故意に起こさせ、トイレの不正データを送信しようとすることを想定した。不正データは「トイレが故障した」というステータスに改ざん。それを見た利用者は困惑し、問い合わせやクレームをする。サービスセンターはクレームを受けたことで、不必要なメンテナンスコストや製品交換などの対応をしなければならなくなる。

IoTセキュアゲートウェイはIoTトイレから送信された不正データが、データセンターに送信されるのを未然に検知し、適切な対応を実施するとともに、サービスへの通知もする。

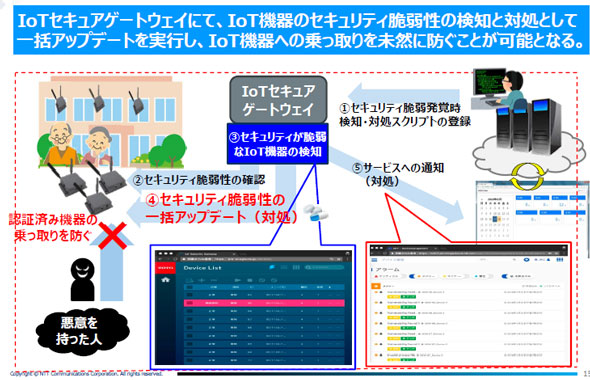

人感デバイスの脆弱性を突かれた場合を想定したデモでは、サービス側の送信は正常であるにもかかわらず、プログラムの改変などが不正に実施され、行動情報がインターネットに流出してしまうシナリオを想定した。このデモでは、IoTセキュアゲートウェイがIoT機器の脆弱性を検知した上、脆弱性対策のための一括アップデート対応や、サービスへの通知を実施した。

今回の実証実験を通じて、どういう機能をシステムに盛り込むべきかなど課題が挙がってきており、今後の研究に生かしていきたいということだ。また高齢者介護施設における実証実験では、首から下げるタイプのID特定のデバイスをつい装着し忘れてしまう、壁が薄いエリアでの誤検知(現場は壁が薄い建屋だった)、雑談などで人が密集してしまうとID特定しづらいといった課題も出てきて、まさに「やってみないと分からない」(TOTO 総合研究所 UDライフスタイル研究部 部長 大橋英子氏)という状況だという。

関連記事

「気持ちいいIoT」はトイレから、KDDIが新サービスを発表

「気持ちいいIoT」はトイレから、KDDIが新サービスを発表

KDDIは、トイレ向けのIoTクラウドサービス「KDDI IoTクラウド〜トイレ空室管理〜」と「KDDI IoTクラウド〜トイレ節水管理〜」を提供すると発表した。同社が、クラウドから末端のIoTデバイスまでワンストップで提供するIoTクラウドサービスの第1弾となる。 トイレのスマート化から始められる!? IoT活用は「フェールファーストで実現を」

トイレのスマート化から始められる!? IoT活用は「フェールファーストで実現を」

ユニアデックスは、IoT(モノのインターネット)の活用に関する取り組みについて説明した。同社の山平哲也氏は、IoT活用のアプローチとして「Fail Fast(フェールファースト)で実現を」と説き、トイレの個室をスマート化する「スマートトイレルーム」などさまざまな活用シナリオ/デモを紹介した。 今一番ホットなIoT活用サービスはトイレ!?

今一番ホットなIoT活用サービスはトイレ!?

伊藤忠テクノソリューションズが、トイレにセンサーを設置してリアルタイムに個室の空き状況を確認できるクラウドサービス「IoTトイレ」を開発。ユニアデックスも同様の機能を持つIoT(モノのインターネット)の活用シナリオ「スマートトイレルーム」を発表しており、今後はIoT活用サービスとしてトイレが最もホットな場所になるかもしれない。 「T-Connect」にトイレ検索アプリ、車いす利用者など向け

「T-Connect」にトイレ検索アプリ、車いす利用者など向け

トヨタ自動車は、車載情報機器プラットフォーム「T-Connect」の専用アプリ「Apps(アップス)」に、車いす利用者などが使いやすい多機能トイレ情報の検索やルート案内が可能となる「多機能トイレナビ(東海3県版)」を追加設定した。 「ソレコン」と女子トイレの改造――ソレノイドメーカーのユニークな活動

「ソレコン」と女子トイレの改造――ソレノイドメーカーのユニークな活動

モノづくりアイデア投稿交流サイト「Geeks」からワクワク感あふれるトピックスを紹介する「Geeks便り」。今回は福岡県のソレノイドメーカーであるタカハ機工の面白い取り組みを紹介する。

Copyright © ITmedia, Inc. All Rights Reserved.

組み込み開発の記事ランキング

- FDDからブートできる「MenuetOS」とCPUキャッシュにOSが載る「KolibriOS」

- 教師なし画像分類AIの精度を従来比3倍に、東芝が半導体製造プロセスで実証へ

- 安川電機のAI機能搭載産業用ロボットがウインドリバーの組み込みLinuxを採用

- JDIが有機ELディスプレイ「eLEAP」量産へ、輝度1600nitsのノートPC用製品も発表

- CAN通信におけるデータ送信の仕組みとは?

- ロボット制御AIのオフライン強化学習で東芝が世界初と世界最高精度を達成

- CANプロトコルを理解するための基礎知識

- SPRESENSE向けのマルチIMUボード、精度はファイバージャイロスコープに匹敵

- DMG森精機子会社がWi-Fi HaLowモジュールに対応したドライバ/ミドルウェアを提供

- VIAがMediaTekのIoT向けプロセッサ搭載組み込みソリューションを展開

デモの様子

デモの様子 セキュリティ脆弱性へ対応した一括アップデート(出典:TOTO、NTTコミュニケーションズ)

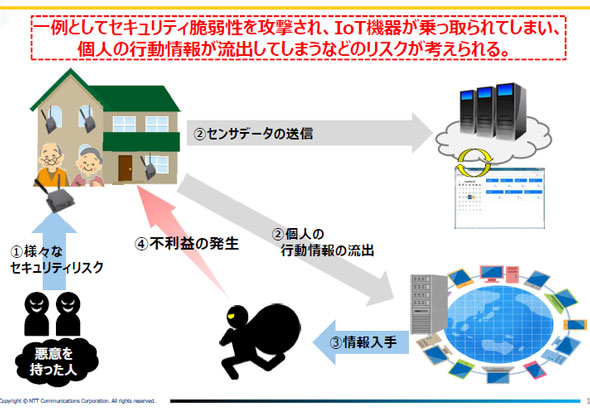

セキュリティ脆弱性へ対応した一括アップデート(出典:TOTO、NTTコミュニケーションズ) 脆弱性への対応(出典:TOTO、NTTコミュニケーションズ)

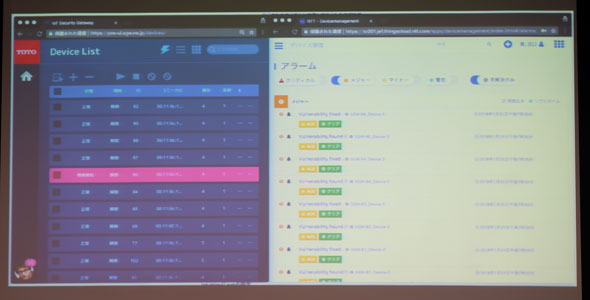

脆弱性への対応(出典:TOTO、NTTコミュニケーションズ) デモ画面:脆弱性ある機器の検知

デモ画面:脆弱性ある機器の検知