なぜ今、制御システムセキュリティがアツいのか?:制御システム技術者のためのセキュリティ基礎講座(1)(3/3 ページ)

制御システムセキュリティに対する国レベル取り組み開始

制御システムに対する脅威が高まる中で、世界や国内では、どのような対策が行われているのだろうか。現在、制御システムのセキュリティの中でも、特に注目を集めているのが重要インフラのセキュリティである。

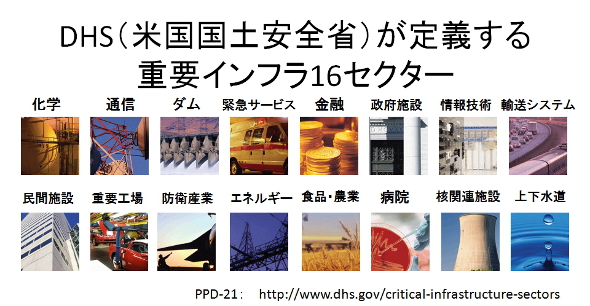

2013年2月、米国のオバマ大統領が米国内の重要インフラに対するサイバーセキュリティ強化策の大統領令に署名を行った。目的は、近年増加する重要インフラに対するサイバー攻撃を未然に防ぐためである。ここでいう重要インフラとは、以下の16分野(セクタ)である。

また、時期を同じくして、欧州においても、EU(欧州連合)の政策機関であるEC(欧州委員会)が発表したサイバーセキュリティ戦略において、情報セキュリティ指令案の順守を重要インフラ事業者に対して求めている。

このように、世界中で高まるサイバー脅威に対して、国家レベルの対策が行われる中、国内でも、制御システムのサイバーセキュリティについての議論が活発に行われるようになってきた。2013年5月に、サイバーセキュリティのテストベッドの開所式を迎えたCSSC(制御システムセキュリティセンター)の取り組みはその一例といえる。

制御システムセキュリティセンターは、重要インフラの制御システムセキュリティを確保するため、研究開発、国際標準化活動、認証、人材育成、普及啓発、各システムのセキュリティ検証といったことを行う組織である。宮城県多賀城市にあるCSS-Base6と呼ばれる制御システムセキュリティのテストベッドでは、実際の電力、ガス、化学プラント、ビルシステムなどを模擬したシステムが立ち並び、これらがサイバー攻撃を受けるとどういう問題が起こるのかがリアルに体験できるようになっている。

国際的な認証取得についての仕組みづくりや、制御システムにおける脅威への対策を研究する施設として、今後も発展していくことが期待されている。

制御システムのセキュリティは“常識”へ

ここまで見てきた中で「なぜ、今、制御システムセキュリティがアツいのか」がご理解いただけたことだろう。今の制御システムが置かれている状況は、大人になってから「あなた、おたふく風邪に掛かるかもしれません」といわれてしまった人のようである。子どもの頃に掛かっておけば免疫ができていただろうに「大人になってしまってからいきなりそんなこと言われても」というのが本音だろう。その点がマルウェアとともに進化してきた情報系のシステムと大きく異なるところだ。そうはいっても、今後の大きな方向性としては、国内においても、制御システムにセキュリティを搭載することが“常識化”していくことが予想される。

先日開催されたシステムコントロールフェアでは、世界トップシェアのPLCメーカーであるドイツのシーメンスが、セキュリティ機能をシステムとして提供するPLCを発表していた(関連記事:BMWが採用するシーメンスの「SIMATIC」、目指すのは「インダストリー4.0」の実現)。なんとこのために19年ぶりに基本設計を一新したという。シーメンスはStuxnetで狙われた被害者であるが、それをしっかりチャンスに変えて他社との差別化を図ってきている。

制御システム技術者として、これらの流れをどう捉えるのかと考えることが重要だ。いつまでも「自分たちの制御システムは大丈夫」という神話にすがりつくか、それとも新しいソリューションを生み出すための好機とするのか、あらためて考えなければならない。

◇ ◇ ◇ ◇

本連載では、日本の制御システムのセキュリティを向上させるための強い意欲を持った制御システム技術者の一助となるべく、その最新情報を提供できればと考えている。次回は世界を驚かせたStuxnetについてより掘り下げて紹介する。

関連記事

マカフィーCTOが警鐘鳴らす制御システムの「無垢な無防備」

マカフィーCTOが警鐘鳴らす制御システムの「無垢な無防備」

産業制御システムへのセキュリティが注目を浴びる中、セキュリティベンダーはこの動きをどう見ているだろうか。米国マカフィーで副社長兼CTOを務めるグレッグ・ブラウン(Greg Brown)氏と、副社長兼ワールドワイド・エンベデッド・セールスの責任者を務めるトーマス・ムーア(Thomas Moore)氏に製造業を取り巻くセキュリティ対策の課題について聞いた。 ググるだけで水圧バルブを直接操作可能!? ――制御系システムの「危うい現実」

ググるだけで水圧バルブを直接操作可能!? ――制御系システムの「危うい現実」

いま、製造業の世界で“セキュリティ”が注目されている。産業制御システムへのサイバー攻撃がニュースとなる中、制御系システムにおけるセキュリティの現状や「ネットの脅威」への対策などを、トレンドマイクロがまとめた調査レポートを基に紹介する。 BMWが採用するシーメンスの「SIMATIC」、目指すのは「インダストリー4.0」の実現

BMWが採用するシーメンスの「SIMATIC」、目指すのは「インダストリー4.0」の実現

シーメンス・ジャパンは「システム コントロール フェア2013」で、19年ぶりのリニューアルとなった新たなPLC「SIMATIC S7-1500 ファミリー」を紹介。合わせて新製品に関連して描く将来のモノづくりの姿について説明した。 あなたの工場は大丈夫? 製造でもセキュリティが課題に

あなたの工場は大丈夫? 製造でもセキュリティが課題に

工場に張り巡らされている制御システムは、かつて閉じたシステムだった。しかし、現在ではオープンアーキテクチャの採用比率が高まっており、ネットワークに接続されていることも珍しくない。PCやサーバと同程度のセキュリティ対策が必要なのだろうか。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Factory Automationの記事ランキング

- 品質保証とは何か、その定義を改めて考える

- 三菱重工が航空機エンジン部品工場を増強、内製力強化で完全一貫生産を実現

- 日立産機が三菱電機 名古屋製作所の配電用変圧器事業を譲受、2026年4月に統合完了

- タイの半導体製造工場で新棟が完成、ソニーセミコンが生産力を強化

- 工場でCO2排出量1次情報をなぜ取得すべきなのか 85%以上の削減効果も

- ルネサスが甲府工場で300mmウエハーライン稼働、パワー半導体の生産能力を2倍に

- パワー半導体の電流測定が正確に、光プローブを用いた電流波形測定用センサー

- 工場のスマート化で高まるサイバーリスク、経産省が対策の要点など公開

- 誤差9割、コストを抑えるためにもCO2排出量は測った方がよい

- IEC 62443とは何か、工場のサイバーセキュリティ対策のカギを握る国際標準を解説