制御システムを狙ったマルウェア「Stuxnet」って何?:制御システム技術者のためのセキュリティ基礎講座(2)(2/3 ページ)

スタックスネットは何をやったのか

では、スタックスネットは、ラダープログラミングソフトに対してどのような改ざんを行ったのだろうか。

スタックスネットの標的となったシステムはシーメンス社製PLCで構成されていた。そして、スタックスネットは、シーメンス社製PLC用のラダープログラミングソフトをハッキングしたのである。シーメンス社のラダープログラミングソフト「Step 7」は、国際基準であるIEC61131-3に準拠している(関連記事:PLCの国際標準プログラミング入門(1): IEC 61131-3とPLCopenの目的とは)。

ここでは、ST(Structured Text)言語の場合の例を挙げて、スタックスネットがPLCのプログラムを改ざんした様子を説明しよう(関連記事:PLCの国際標準プログラミング入門(2):IEC 61131-3の特長〔前編〕5つのプログラミング言語と変数)。

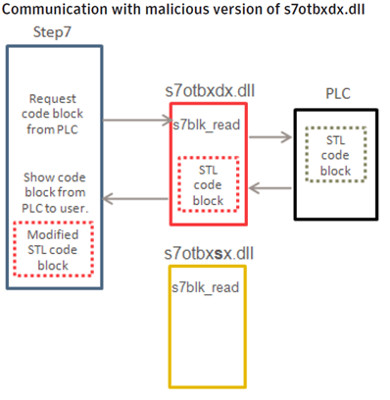

スタックスネットは、Step 7の構成モジュールの1つでPLCとの通信を行う「s7otbxdx.dll」モジュールを改ざんして、そこに不正なコードを追加できるようにする。改ざんの仕組みをもう少し詳しく説明すると、もともとあった「s7otbxdx.dll」モジュールは「s7otbxsx.dll」というファイル名にリネームされ、スタックスネットによって追加された「s7otbxdx.dll」モジュールに置き換えられる。

この新たなモジュールは、ラダープログラミングソフトに公開しているほとんどのサービス呼び出しに対しては、元の「s7otbxsx.dll」にそのまま転送して同じ動作をする。しかし、PLCのプログラムブロックを読み書きするサービスなどについては独自の処理を行うのだ。図2では、「s7blk_read(PLCからプログラムブロックを読み出す)サービス」を乗っ取って別の処理を行い、PLC内のST言語で書かれたプログラムブロックをPLCからStep 7に読みだす際に、プログラムに変更を加えている仕組みを示している。

このような方法で、PLCと通信する部分のモジュールを乗っ取ってしまえば、PLCに対して攻撃者の思う通りの制御を行うことができる。実際、スタックスネットはこのような手法でPLC内のプログラムを書き換えて、遠心分離器をコントロールするインバータの周波数を正常周波数の範囲外に上下させて破壊活動を行った。

さらに、モニターソフトに対しては、さも正常に動作しているかのように、過去に記録した正常値データを返すなどして、現場のオペレータが異常に気付かないようにすることまで行っている。

Copyright © ITmedia, Inc. All Rights Reserved.

Factory Automationの記事ランキング

- 品質保証とは何か、その定義を改めて考える

- 日立産機が三菱電機 名古屋製作所の配電用変圧器事業を譲受、2026年4月に統合完了

- 三菱重工が航空機エンジン部品工場を増強、内製力強化で完全一貫生産を実現

- 工場でCO2排出量1次情報をなぜ取得すべきなのか 85%以上の削減効果も

- ルネサスが甲府工場で300mmウエハーライン稼働、パワー半導体の生産能力を2倍に

- 信越化学が群馬県伊勢崎市に半導体露光材料の新工場建設、約830億円を投資

- 工場のスマート化で高まるサイバーリスク、経産省が対策の要点など公開

- デジタルトリプレットとは何か デジタル化で一周回って重要になる現場力の必要性

- IEC 62443とは何か、工場のサイバーセキュリティ対策のカギを握る国際標準を解説

- 誤差9割、コストを抑えるためにもCO2排出量は測った方がよい

図2:スタックスネットがPLCのプログラムに不正なSTブロックを追加する仕組み(出典:シマンテック社レポート「

図2:スタックスネットがPLCのプログラムに不正なSTブロックを追加する仕組み(出典:シマンテック社レポート「