制御システムのネットワーク監視「侵入検知システム(IDS)」をどう使うか:制御システム技術者のためのセキュリティ基礎講座(6)(2/3 ページ)

制御システムにおけるネットワーク監視

では、このように脆弱な制御システムにおけるネットワークにはどのような対策を行ったらよいのだろうか? 現在、知られている制御システムネットワークにおける通信のセキュリティ対策としては、大きく以下の3つが挙げられる。

- 通信の暗号化、認証を行う

- 通信を制限する

- 通信を監視する

この分類において、IP、非IPを区別する必要はない。しかし、実際のところ、一般的に使用できるソリューションが存在するのは、IPベースのものがほとんどだといってよいだろう。

ここからは、IPベースの対策について説明する。

「通信の暗号化、認証」については、これまでは、制御装置のリソースが足りなかったり、制御システムのリアルタイム性に影響を与えるため、ほとんど採用されてこなかった。しかし、デバイスの処理能力の進歩に伴い、徐々に利用可能なソリューションも増えてきた。今後は採用される機会も増えていくと考えられる。

「通信の制限」については、「産業制御システム用ファイアウォール」と呼ばれる製品が存在している。プラントや工場などの制御システムネットワークにおいて、特定の通信プロトコルの通信以外は許可しないような設定が行える。※4)。

※4)産業制御システム用ファイアウォールの例として、Tofino社のICSファイアウォールなどがある(http://www.tofinosecurity.com/products/overview)

また、近年片方向の通信しか許さない「データダイオード(片方向ゲートウェイ)」と呼ばれる製品も注目されている※5)。この製品は、いわゆるダイオードのように一方向にしか通信を許さないため、例えば、原子力発電所の最上位のセキュリティレベルの状態を監視するためのゲートウェイとして用いられている。

※5)データダイオード(片方向ゲートウェイ)の例として、Waterfall Security Solutionsの片方向ゲートウェイなどがある(http://www.waterfall-security.com/category/products/scada-protocols/)

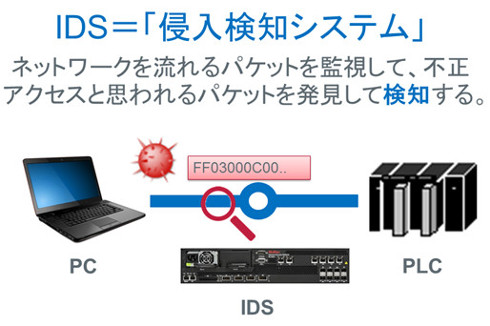

本稿において、詳しく説明するのは「IPベースの通信を監視する対策」である。これは「侵入検知システム(IDS:Intrusion Detection System)」と呼ばれる製品を用いて実現する。IDSはネットワーク監視装置の1つで、ネットワーク上の通信を監視して不正なアクセスと思われるパケットを発見して検知するというものだ(図2)。

IDSは、制御システムの通信を集約しているスイッチのミラーポートと呼ばれるポートを用いて、実際の通信のコピーを監視する方法を取るため、対象の制御システムに与える影響が少ない。これは、可用性やリアルタイム性を意識する制御システムにIDSを適用する場合の大きな利点といえるだろう。では、IDSを制御システムのネットワーク監視に活用する方法をいくつか見てみよう。

Copyright © ITmedia, Inc. All Rights Reserved.

Factory Automationの記事ランキング

- 品質保証とは何か、その定義を改めて考える

- タイの半導体製造工場で新棟が完成、ソニーセミコンが生産力を強化

- 三菱重工が航空機エンジン部品工場を増強、内製力強化で完全一貫生産を実現

- パワー半導体の電流測定が正確に、光プローブを用いた電流波形測定用センサー

- ルネサスが甲府工場で300mmウエハーライン稼働、パワー半導体の生産能力を2倍に

- 日立産機が三菱電機 名古屋製作所の配電用変圧器事業を譲受、2026年4月に統合完了

- 工場でCO2排出量1次情報をなぜ取得すべきなのか 85%以上の削減効果も

- 誤差9割、コストを抑えるためにもCO2排出量は測った方がよい

- OTセキュリティを巡るエネルギー業界の法改正とは、変わる事業者の事故対応

- IEC 62443とは何か、工場のサイバーセキュリティ対策のカギを握る国際標準を解説

図2:IDSとは何か? (出典:マカフィー)

図2:IDSとは何か? (出典:マカフィー)