IoTデバイスが抱えるセキュリティリスクをひもとく:セキュリティを意識したIoTデバイス設計の勘所(2)(2/2 ページ)

IoTの世界における典型的な攻撃とは

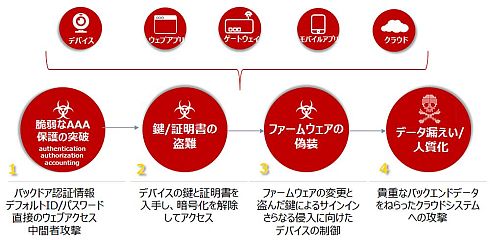

IoTでのセキュリティ侵害事例は、残念ながら既に確認され始めています。確認された複数の事例からIoTをめぐる典型的な攻撃の流れが浮かびあがってきます。

脆弱な「AAA保護」の突破

3つのA、すなわちAuthentication(認証)、Authorization(認可)、Accounting(課金の管理)は、セキュリティ侵害を防ぐ際に本来強固に保護されるべき対象です。

しかしながら、IDやパスワードなどで認証して保護すべきところにパスワードが設定されていない、デフォルトのパスワード設定がそのまま利用されているといった問題点を突かれたり、HTTPプロキシ機能やメール送信機能が搭載されているネット家電がインターネットから直接アクセス可能な状態で利用されることにより、結果的に攻撃者の踏み台にされたりする事例なども報告されています。

また、当社の行った実証実験では、リモートから特定のコマンドを認証なく実行することができる仕様のIoTデバイスに対して、インターネット越しに遠隔操作できることも確認しました。セキュリティの配慮に欠ける仕様は、本来意図していないながら悪用される危険性を高めます。

鍵/証明書の盗難

脆弱な認証を突破されると、仮にIoTデバイスがデバイス間やデバイスとクラウド間などの通信を暗号化により保護していても、デバイスの鍵と証明書を入手し、不正アクセスすることが可能になります。

ファームウェアの偽造

脆弱性対処のために欠かせないファームウェアの更新処理も攻撃者の標的となり得ます。当社の行った実証実験では、インターネットとデバイス間で暗号化通信が行われていない仕様のIoTデバイスに対して中間者攻撃を行い、本来の接続先とは異なるファームウェア更新サイトから、悪意あるプログラムをダウンロードさせることも可能でした。

このようにファームウェアを偽装して、デバイス内に不正プログラムを侵入させたり、前述の通りデバイスの鍵を入手してサインインを実現したりすることで、デバイスに変更を加えた上でデバイスを制御できるようになります。

データ漏えい/人質化

ひとたびデバイスの制御を実現すると、攻撃者はデバイスから収集した貴重なデータが集約されるクラウドシステムへの攻撃を乗っ取ったデバイス自体を踏み台に試みることも想定されます。

仮にクラウドシステムのデータ侵害に成功すれば、サイバー攻撃者の目的はほぼ達成されることになります。攻撃者がクラウド上のデータを人質にネット上での恐喝行為を行ったり、クラウドから制御できるような仕様のデバイスの場合に提供しているサービスを不正に利用したり停止したりすることも可能かもしれません。仮に提供するサービス(つながるデバイス)が、医療や移動手段に関わるようなものであれば、最悪の場合、恐喝などの金銭被害にとどまらず、人命に関わるような被害が起こり得ることもあるのです。

2016年6月にはAndroidを搭載したスマートテレビにランサムウェア(身代金要求型ウイルス)が感染した事例を確認しています。スマートテレビに限らず、IoTデバイスにランサムウェアを感染させ、その機能を制限することによって人質化し、身代金を要求するというサイバー攻撃のシナリオは、ITシステムにおけるランサムウェア問題の深刻化を考慮しても予測不能な出来事ではありません。

また、IoTデバイスそのものの脆弱さではありませんが、IoTデバイス自体、もしくは連携する外部のアプリケーションがユーザーインタフェースを保持する場合、従来のサイバー攻撃の定番であるソーシャルエンジニアリング、いわゆる人の心の隙をついてユーザーをだまし、認証を突破するような手口にも注意をすべきでしょう。

このような典型的な攻撃手段を踏まえ、IoTデバイスでの対策を検討する必要があります。トレンドマイクロでは、IoTデバイスのセキュリティ設計理念は、いわゆるPCなどの汎用的なコンピュータとは異なると考えます。発見された新たな脅威に対して最新の対策パターンを更新し続けるような、いわゆる従来のセキュリティソフトのアプローチは、ハードウェアやソフトウェアの制約によりIoTデバイスには適さないと考えます。代わりにいったん市場に出荷されてからその役割を終えるまでのライフサイクルの中で、IoTデバイスの完全性、機密性、真正性や可用性を担保する機能を設計時に吟味し、実装することでデバイスの保護に努める必要があります。

最終回となる次回は、IoTデバイスの設計要件を踏まえた適切なセキュリティ設計のポイントについて解説します。

森本 純(もりもと じゅん)/トレンドマイクロ株式会社 コアテク・スレットマーケティンググループ シニアスペシャリスト

IoTセキュリティの情報サイト「IoT Security Headlines」の企画・運営をはじめ、10年以上のセキュリティエンジニアの実務経験を基に、国内外の脅威、IT技術動向を踏まえたさまざまな立場の人へのセキュリティ啓発を担当。

http://www.go-tm.jp/iotsec

関連記事

サイバー空間の脅威の変遷とその対策からIoTセキュリティを学ぶ

サイバー空間の脅威の変遷とその対策からIoTセキュリティを学ぶ

あらゆるモノがインターネットにつながるIoTがサイバー攻撃者にとっての新たな標的になりつつあります。本連載では、セキュリティを意識したIoTデバイス設計の勘所を解説します。第1回では、サイバー空間の脅威の変遷とその対策から、IoTセキュリティがどういうものかを考えます。 スマート家電を狙うサイバー攻撃、まずはルーターからの侵入を許すな

スマート家電を狙うサイバー攻撃、まずはルーターからの侵入を許すな

トレンドマイクロは報道陣向けに「IoT時代のホームネットワークに潜む脅威解説セミナー」を開催。スマート家電のサイバーセキュリティにおいて、ホームネットワークの入口であるルーターが狙われている現状について説明した。 IoT時代、500億台の組み込み機器をどう守るか

IoT時代、500億台の組み込み機器をどう守るか

500億のデバイスがインターネットにつながるともいわれるIoT(Internet of Things)時代の到来が迫る中、組み込み機器のセキュリティ対策は重要度を増している。来日した米マカフィー幹部に、IoT時代の組み込み機器のセキュリティ対策を聞いた。 つながるクルマに求められるサイバーセキュリティ

つながるクルマに求められるサイバーセキュリティ

スパイ映画やSF映画には、自動車がハッキングを受けて乗っ取られるシーンが出てくることがある。つながるクルマ=コネクテッドカーが当たり前になるこれからの時代、これらのシーンは絵空事では済まされない。本連載では、つながるクルマをサイバー攻撃から守る「車載セキュリティ」について解説する。 工場管理者必見! 攻撃者視点で考える制御システムの不正プログラム感染

工場管理者必見! 攻撃者視点で考える制御システムの不正プログラム感染

制御システムにおけるセキュリティが注目を集めている。実際に工場などの制御システムが不正プログラムによる攻撃を受けた場合、どういう影響があり、どういう対応を取るべきなのだろうか。本連載では、予防としての対策だけでなく、実際に制御システムが不正プログラムに感染した場合の影響とその対応方法、そのための考え方などについて解説していく。 なぜ今、制御システムセキュリティがアツいのか?

なぜ今、制御システムセキュリティがアツいのか?

なぜ今制御システムセキュリティが注目を集めているのか。元制御システム開発者で現在は制御システムセキュリティのエバンジェリスト(啓蒙することを使命とする人)である筆者が、制御システム技術者が知っておくべきセキュリティの基礎知識を分かりやすく紹介する。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

組み込み開発の記事ランキング

- 5G通信の遅延時間1ms以下は複数端末の制御でも可能か、東芝が量子技術で道を開く

- CAN通信におけるデータ送信の仕組みとは?

- ソニーのLPWA「ELTRES」の通信モジュールが機能追加、システムの簡素化が可能に

- CANプロトコルを理解するための基礎知識

- イチから全部作ってみよう(7)正しい要求仕様書の第一歩となるヒアリングの手順

- 【問題7】10進数を2進数に変換するプログラム

- テスト消化曲線とバグ発生曲線の7パターン診断

- 組み込みシステム向けRTOSのシェアはTRON系が約60%

- インフィニオンのSiC-MOSFETは第2世代へ、質も量も圧倒

- 6Gに向けたサブテラヘルツ帯対応無線デバイス、100Gbpsの超高速伝送を実証