慻傒崬傒媄弍幰岦偗TLS1.3婎慴夝愢乮屻曇乯丗IoT偱TLS1.3傪妶梡偡傋偒3偮偺棟桼丗IoT僙僉儏儕僥傿婎慴夝愢乮2/3 儁乕僕乯

3丏慜曽旈摻惈偺揙掙

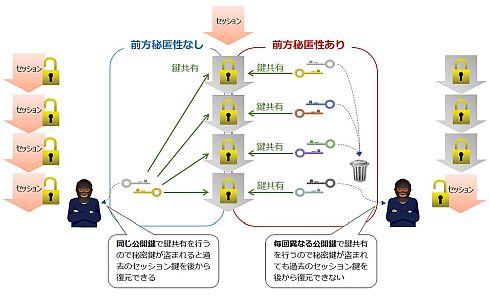

丂TLS1.3偱偼丄尞嫟桳偵巊梡偡傞傾儖僑儕僘儉偼DHE丄ECDHE偵尷掕偝傟偰偍傝丄慜曇偱徯夘偟偨DH丄ECDH偼旕懳墳偲側偭偰偄傞丅DHE丄ECDHE偺嵟屻偵偁傞乽E乿偼乽Ephemeral乮堦帪揑側乯乿傪堄枴偟偰偍傝丄堦掕婜娫偩偗桳岠側尞儁傾傪巊梡偟偨DH丄ECDH傪堄枴偟偰偄傞丅嬶懱揑偵偼丄僙僢僔儑儞奐巒帪偵尞嫟桳傪峴偆嵺丄僋儔僀傾儞僩偲僒乕僶偺憃曽偱堎側傞尞儁傾傪巊梡偟丄偦傟傜傪巊偭偰僙僢僔儑儞偱巊梡偡傞嫟捠尞傪摫弌偡傞丅捠怣偑廔傢傞偲偒偼偙傟傜偺尞儁傾偲僙僢僔儑儞尞偼攑婞偟丄師夞僙僢僔儑儞偱偼怴偟偄尞儁傾傪巊梡偟偰尞嫟桳傪峴偆丅

丂偙偆偡傞偲丄壖偵偁傞帪揰偺尞儁傾偺旈枾尞偑楻偊偄偟偨偲偟偰傕丄夁嫀偺僙僢僔儑儞偱捠怣偟偨埫崋暥偼夝撉偡傞偙偲偑偱偒側偄丅偙偺傛偆側惈幙偺偙偲傪慜曽旈摻惈乮Forward secrecy乯偲屇傇乮恾1乯丅慜曽旈摻惈偺嵦梡偼尞偺婋杦壔傊偺桳岠側懳嶔偵側傞偑丄捠怣枅偵尞嫟桳偑昁梫偵側傞偺偱丄張棟晧壸偑崅傑傞偺偼旔偗傜傟側偄丅偙傟偵懳偟偰偼尞偺惗惉僞僀儈儞僌傪憗傔傞側偳偺懳嶔傕偁傝丄抶墑偑戝偒偄捠怣偺応崌偼尞惗惉傪暲楍偵張棟偱偒傞偙偲傕偁傞偺偱丄捠怣帪娫慡懱傊偺塭嬁偼堦奣偵偼敾抐偱偒側偄丅惈擻柺偱巟暐偆傋偒僐僗僩偼偁傞偑丄傛傝崅偄悈弨偺埨慡惈傪妋曐偡傞偨傔偵偼昁梫側僐僗僩偲懆偊傞傋偒偩傠偆丅

4丏岠棪揑偱埨慡側僴儞僪僔僃僀僋

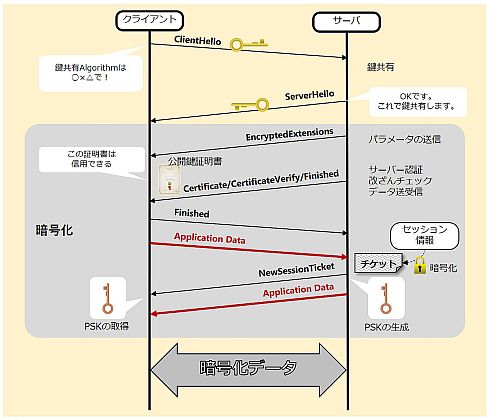

丂TLS1.3偺嵟戝偺摿挜偼丄僴儞僪僔僃僀僋偑戝偒偔曄峏偝傟偨偙偲偩丅傾僾儕働乕僔儑儞僨乕僞偺埫崋壔捠怣傪奐巒偡傞傑偱偵僴儞僪僔僃僀僋偱傗傝偲傝偡傞儊僢僙乕僕偺墲暅夞悢傪RTT乮Round Trip Time乯偲尵偆偑丄TLS1.2偺僙僢僔儑儞奐巒帪偺僴儞僪僔僃僀僋乮僼儖僴儞僪僔僃僀僋乯偼僷儔儊乕僞偺崌堄乛僒乕僶擣徹偲尞嫟桳偱2夞偺墲暅偑偁傞偺偱2-RTT偲偝傟傞丅

丂TLS1.3偱偼丄偙偺墲暅傪抁弅偟1-RTT偱埫崋壔捠怣傪奐巒偱偒傞傛偆偵側偭偨丅2夞偑1夞偵側偭偨偲尵偆偲戝偟偨偙偲偼側偄傛偆偵暦偙偊傞偑丄婎抧嬊傪宱桼偡傞儌僶僀儖僱僢僩儚乕僋側偳儊僢僙乕僕偑憡庤偵摓払偡傞傑偱偺抶墑偑戝偒偄応崌丄墲暅夞悢偑敿暘偵側傞塭嬁偼柍帇偱偒側偄丅恾2傪巊偭偰僔乕働儞僗偱棳傟傪捛偭偰傒傛偆丅

丂TLS1.3偺僴儞僪僔僃僀僋偼廬棃偺僔乕働儞僗偲摨偠偔ClientHello偱巒傑傞丅偙偺偲偒TLS1.2偲堎側傝丄尞嫟桳偱巊偆堦帪揑側岞奐尞傪ClientHello偵忔偣偰偄偒側傝憲傞偙偲偑偱偒傞丅乽埫崋僗僀乕僩偑寛傑偭偰偄側偄偺偵尞嫟桳偱偒傞偺偐乿偲偄偆媈栤偑暒偔偑丄

- 僋儔僀傾儞僩偼尞嫟桳傾儖僑儕僘儉傪偁傜偐偠傔慖傫偱尞儁傾傪惗惉偡傞

- 僒乕僶偱偦偺傾儖僑儕僘儉偑巊偊側偄応崌HelloRetryRequest偱嵎偟栠偟偰傗傝捈偡

偲偄偆峫偊曽偱妱傝愗偭偰偄傞丅

丂僒乕僶偼丄ServerHello偵尞嫟桳梡偺岞奐尞傪忔偣偰曉偣偽丄捈偪偵堦帪揑側嫟捠尞傪寁嶼偱偒傞傛偆偵側傝丄師偺儊僢僙乕僕偐傜埫崋壔偑壜擻偵側傞丅ServerHello偺屻偼丄埫崋壔偟偨EncryptedExtensions偱崌堄偟偨僷儔儊乕僞傪憲傝丄Certificate傗CertificateVerify偱僒乕僶擣徹偵昁梫側徹柧彂傗彁柤偺忣曬傪憲晅偡傞丅

丂嵟屻偵僴儞僪僔僃僀僋偺夵偞傫専抦偺偨傔Finished傪憲怣偡傞丅僒乕僶偼昁梫偱偁傟偽偙偺捈屻偐傜埫崋壔偟偨傾僾儕働乕僔儑儞僨乕僞傪憲怣偡傞偙偲傕偱偒傞乮0.5-RTT乯丅

丂恾2偵偼僋儔僀傾儞僩偺儕僋僄僗僩偐傜奐巒偡傞揟宆揑働乕僗傪婰嵹偟偨丅ServerHello屻偺儊僢僙乕僕偼埫崋壔偝傟偰偄傞偺偱丄偳偺傛偆側僷儔儊乕僞傗彁柤偑憲怣偝傟偰偄傞偺偐偼戞嶰幰偵偼暘偐傜側偔側偭偨丅僋儔僀傾儞僩偼僒乕僶擣徹偺儊僢僙乕僕傪庴偗庢傞偲彁柤偺専徹傪峴偆偑丄偙偺偲偒擣徹偵幐攕偟偨応崌偼帺暘偺傾僾儕働乕僔儑儞僨乕僞傪憲傞偙偲側偔捠怣傪幷抐偡傟偽傛偄丅専徹偵惉岟偟偨傜Finished傪憲怣偟丄僋儔僀傾儞僩傕偡偖偵傾僾儕働乕僔儑儞僨乕僞偺憲怣傪奐巒偱偒傞丅

Copyright © ITmedia, Inc. All Rights Reserved.

慻傒崬傒奐敪偺婰帠儔儞僉儞僌

- 5G捠怣偺抶墑帪娫1ms埲壓偼暋悢抂枛偺惂屼偱傕壜擻偐丄搶幣偑検巕媄弍偱摴傪奐偔

- CAN捠怣偵偍偗傞僨乕僞憲怣偺巇慻傒偲偼丠

- 僜僯乕偺LPWA乽ELTRES乿偺捠怣儌僕儏乕儖偑婡擻捛壛丄僔僗僥儉偺娙慺壔偑壜擻偵

- CAN僾儘僩僐儖傪棟夝偡傞偨傔偺婎慴抦幆

- 僀僠偐傜慡晹嶌偭偰傒傛偆乮7乯惓偟偄梫媮巇條彂偺戞堦曕偲側傞僸傾儕儞僌偺庤弴

- 亂栤戣7亃10恑悢傪2恑悢偵曄姺偡傞僾儘僌儔儉

- 僥僗僩徚壔嬋慄偲僶僌敪惗嬋慄偺7僷僞乕儞恌抐

- 慻傒崬傒僔僗僥儉岦偗RTOS偺僔僃傾偼TRON宯偑栺60亾

- 僀儞僼傿僯僆儞偺SiC-MOSFET偼戞2悽戙傊丄幙傕検傕埑搢

- 6G偵岦偗偨僒僽僥儔僿儖僣懷懳墳柍慄僨僶僀僗丄100Gbps偺挻崅懍揱憲傪幚徹