自動車メーカーに選ばれるのは、セキュリティを理解したサプライヤーだ:WP29サイバーセキュリティ最新動向(2)(2/3 ページ)

CSMS階層化ルールの策定

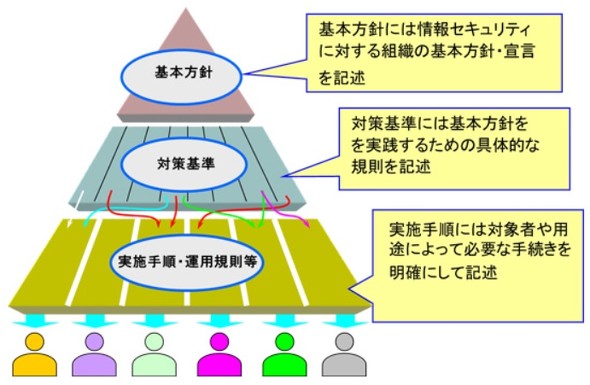

CSMSプロセスを浸透させる組織構造を整えるに当たり、既存のISMSが参考となる。一般的にISMSでは、なぜ(Why)取り組むのかを「基本方針」として、何に(What)を「対策基準」として、どのように(How)を「実施手順・運用規則など」として、3層構造のルールとして策定し、組織全体へ浸透させていく。図2-3に、総務省が公表している「国民のための情報セキュリティサイト、企業・組織の対策」(※2)を参考までに示しておく。

(※2)総務省, 組織幹部のための情報セキュリティ対策:http://www.soumu.go.jp/main_sosiki/joho_tsusin/security/business/executive/index.html

ISMSは、情報やITシステムのセキュリティ管理に主眼が置かれている。WP.29 CS/SU Regulationsが求めるCSMS/SUMSは、自動車やアイテム、HW/SW部品のセキュリティ評価・設計・実装・テスト・保守をプロセスによりセキュリティ管理を達成する手段の1つである。ISMSとCSMS/SUMSは管理対象が異なるため、既存のISMSの3層ルールに加え、CSMS/SUMSの3層ルールを備えることで、自動車やアイテム、HW/SW製品の開発や生産に適した管理システムの構築が期待される。

例えば、CSMS/SUMSの「基本方針」として、以下の項目について社内外へ宣言することを考えてみたいところである。

- 製品セキュリティ管理体制の構築

- 対策基準、実施手順などの社内規定の整備

- 監査体制の整備

- 実施と改善の活動

- CSに取り組むサプライヤーの選定

次に、上記の5項目の基本方針に沿った「対策基準」を策定していく。まず、管理体制の構築として、Chief Product & Information Security Officer(CPISO)を議長とした製品・情報セキュリティ委員会を設置し、社内規定を策定・承認し、関係部門へ周知していくことを基準にすると良い。これはISMSで設置した情報セキュリティ委員会や議長に役割を統合するという考え方である。

社内規定の整備、監査体制の整備、実施と改善の活動は、WP.29 CS/SU Regulationsのうち、OEMやサプライヤーに関連する事項を引用してくることで、WP.29 CS/SU Regulationsへの順守を基準とできる。

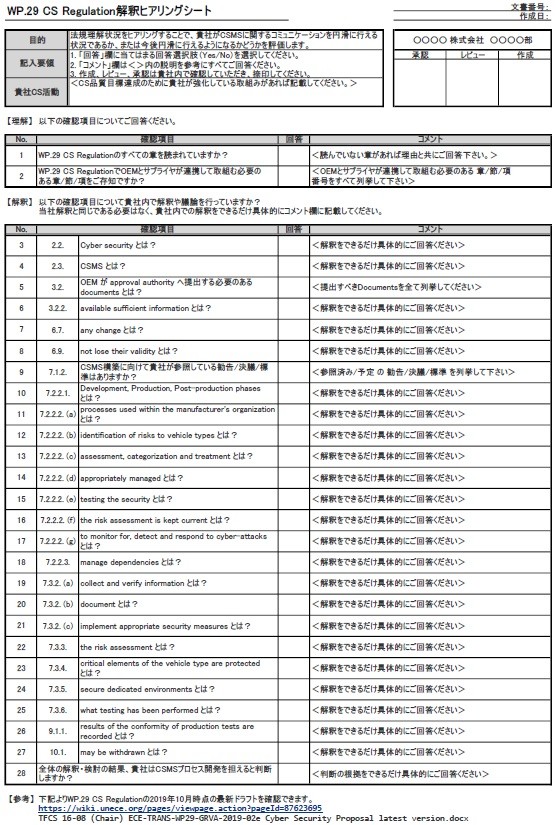

サプライヤーの選定は、WP.29 CS Regulation 7.2.2.3の要件として、OEMはティア1サプライヤーとのCS連携が、ティア1サプライヤーはティア2サプライヤーとのCS連携が、階層的に求められており、重要な要素となる。OEMが求めるCybersecurity Goal(CG)を達成できうる適格性を審査するために、2.〜4.への取り組みの有無や成熟度を測ることを基準にすると良い。ただ現時点においては、こうした評価を客観的に進めることは難しいものと考えられる。

そこで、WP.29 CS Regulationの重要な項目について、その解釈についてヒアリングしてみることで、CSMS対応能力の一定の評価とすることを考えてみたい。図2-4に、業務委託先のWP.29 CS Regulationの解釈ヒアリングシートのサンプルを作成してみた。ご参考にしていただきたい。

最後に、実施手順として、2.〜4.の対策基準を満たすよう、具体的なCS/SUの業務フロー、手順書、帳票類、DIAを整えていく。これについては、各社の組織構成や業務手順に依存することが多く、実情に合わせた策定が望まれる。

Copyright © ITmedia, Inc. All Rights Reserved.

オートモーティブの記事ランキング

- SUBARUは次世代EyeSightで死亡事故ゼロ実現へ、ステレオカメラ×AIは相性抜群

- 「ラボなら良品率100%」、全固体電池の量産へ着実に進む日産

- トヨタ「プリウス」のドアハンドルに不具合、13万台がリコール

- 船舶技術の最前線! 自律運航に風力アシスト、最新の極地探査船も

- 1台で2台分の輸送力、25mダブル連結トラックを関東−関西間で運行へ

- コネクテッドカーと家電が連携、クルマの情報を家族も把握できる

- EVワイヤレス給電協議会が設立、関西電力、ダイヘン、シナネンらが発起人に

- リチウムイオン電池で発熱や発火が起きる要因を整理しよう

- トヨタも採用する「バイポーラ型電池」、出力を向上できる仕組みとは

- 電池の「セル」「モジュール」「パック」、その違いをおさらい