5Gで加速するIoT、その真価を発揮させるには何が必要か:IoTセキュリティ

あらゆるモノがインターネットにつながるIoTの普及がグローバル規模で進んでいるが、これに拍車を掛けると考えられているのが5Gだ。超高速性、多接続性、超低遅延性などの特徴を持つ5Gにより、IoTで扱われるデータの価値はさらに高まっていく。この価値の高いデータを保護しIoTの真価を発揮させるには、デバイスだけにとどまらない、ネットワークやクラウドまで視野に入れた多層防御の思想に基づくセキュリティ対策が必要だ。

IoT機器の市場拡大とともに増すサイバー攻撃の脅威

スピーカーやエアコンなどの家電製品から、電力、ガス、水道といった社会インフラ、工場などのエンジニアリング領域まで、あらゆるモノがインターネットにつながるIoT(モノのインターネット)。その普及はグローバル規模で進んでいる。

英国の調査会社IHSマークイットが2019年7月に公開した「世界の分野別IoT機器出荷実績と予測」によると、2018年におけるIoT機器の年間出荷台数は約100億台(累計設置台数300億台)であったのに対し、2025年の年間出荷台数は、200億台強(累計設置台数800億台)に達するとしている。中でも急速に導入が拡大すると予測されているのが、産業分野だ。2025年のIoT機器市場成長率予測が13%であるのに対し、産業分野の成長率は10ポイントも高い23%となっている。

IoTの普及にさらなる拍車を掛けると考えられているのが、日本国内でも2020年3月から商用サービスがスタートした5G(第5世代移動通信システム)だ。超高速性(最大20Gbps)、多接続性(1km2当たり100万台)、超低遅延性(高速移動時で1ms以下)といった特性は、特に産業分野での活用が期待されている。例えば、ドローンに取り付けた高精細カメラで遠隔から建築物の劣化状況を点検したり、自動運転車を制御したりといった具合だ。

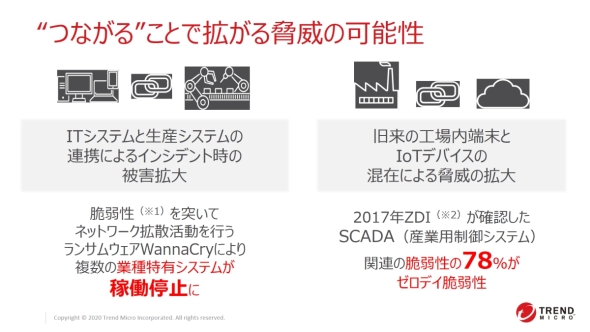

一方、IoT機器の増加に伴い懸念されるのが、これらを標的としたサイバー攻撃の増大である。これまで通信機能を搭載した産業機器は、独自開発のソフトウェアを搭載し、プライベートネットワーク環境内で限定的に利用されていた。しかし現在は、IoTとしてインターネットにつなげるため、標準的なプロセッサとLinuxやWindowsなどの汎用OSを採用するようになっている。これらによって開発コストの抑制や短時間での開発が可能になる反面、汎用OSの潜在的な脆弱性などを突いた外部からの攻撃リスクが高まっているのである。

実際に、IoT機器を標的とした攻撃は頻発している。例えば2016年には、IoT機器を主な標的としたマルウェア「Mirai」が猛威を振るった。Linuxを標的としたMiraiは、感染したIoT機器を使って巨大な「ボットネット」を形成する。そしてネットワーク攻撃を行うとともに、インターネット上に存在するセキュリティ対策が不十分なIoT機器に感染を拡大させたのである。そしてこれ以降もMiraiの亜種が数多く生み出されており、現在に至るまで、多くのIoT機器がMiraiをベースとしたウイルスの脅威にさらされている現実がある。

また、2017年に国内外の工場を稼働停止に追い込むなど製造業に大きな影響を与えたランサムウェア「WannaCry」のことも記憶に新しい。最近の事例として、米国航空宇宙局(NASA)において、シングルボードコンピュータの「Raspberry Pi」を介在して内部ネットワークへの侵入を許すインシデントも発生している。10カ月の内部活動により23ファイル(約500MB)のデータが流出したという。

そして、2020年2月に情報通信研究機構(NICT)が公開した「NICTER観測レポート2019」によれば、2019年のダークネット(実在の機器に割り当てられていないIPアドレス)に対する攻撃は、前年比50%増の約120万回。そのうち53%は、IoT機器をターゲットにした攻撃関連通信(スキャン)だったという。総務省と経済産業省が共同で示した「IoTセキュリティガイドライン」では、IoT機器に対する脅威だけでなく、IoT機器を踏み台とした大規模な攻撃や、社会インフラに対する攻撃によって重大なインシデントが発生すると警鐘を鳴らしている。

重要なのは多層防御のアプローチ

これらの動向をみれば、5Gの普及によるIoT市場のさらなる拡大により、IoT機器への攻撃と脅威の拡散も深刻化することは明らかだ。では、巧妙化する攻撃からIoT機器を守りつつ、5Gの特性を生かした付加価値の高いIoTサービスを提供するには、どのようなセキュリティ対策を講じればよいのだろうか。

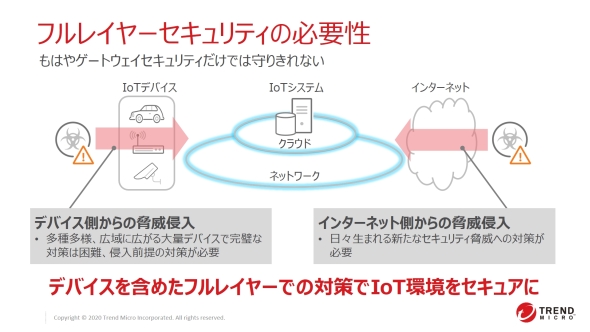

また、複数のIoT機器から構成されるIoTシステムの場合、脅威侵入の“窓口”がそれぞれの機器だけでなく、それらをつなげるシステムにも存在する。そのためネットワークの境界線を守るゲートウェイセキュリティ(出口)対策だけでは不十分だ。特に多種多様で広域に点在する全てのIoT機器に一定以上のコンピュータリソースを必要とするセキュリティを実装するのは困難だ。だからこそ、IoTシステムのセキュリティ対策は、デバイスだけでなく、ネットワークやクラウドまで視野に入れた多層防御の思想で臨まなければならない。

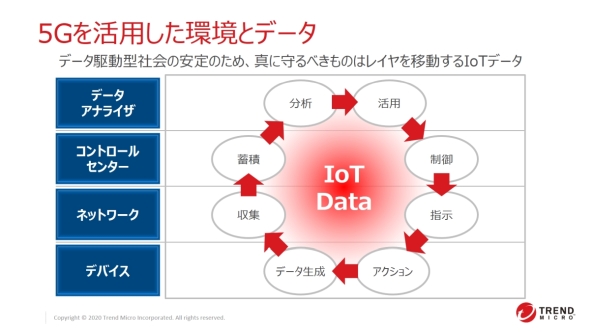

さらに、5Gを活用したIoTシステムでは、IoT機器に対する攻撃はもちろん、そこで収集・分析するデータの保護も重要になる。なぜなら、IoTシステムによって提供されるサービスは、収集したデータを基に新たな付加価値サービスを提供しているからだ。万が一これらのデータが改ざんされれば、IoTによるサービスそのものの価値と信頼性が失墜する。

こうしたリスクを回避するためには、IoTシステムを構成するネットワークやコントロールセンター、データアナライザー、IoT機器の各レイヤーで適切なセキュリティを導入し、「フルレイヤーでIoTシステム全体を防御する」対策が不可欠なのである。

IoTシステムのデバイスとネットワークを守る2つのソリューション

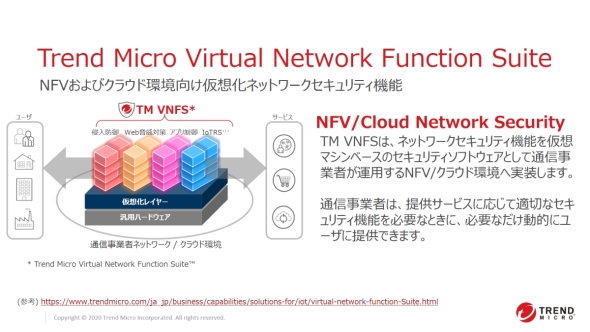

日本に本社を構えるグローバルセキュリティベンダーのトレンドマイクロは、IoTセキュリティ領域でも全てのレイヤーでソリューションを展開している。特にエッジデバイス向けの「Trend Micro IoT Security(以下、TMIS)」とキャリア通信ネットワークを対象にした「Trend Micro Virtual Network Function Suite(以下、TM VNFS)」は、国内外の多くの企業で導入が進んでいる。

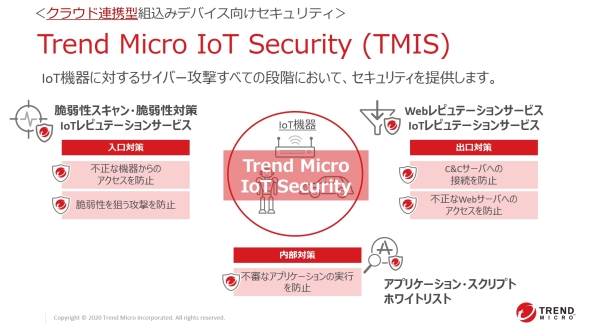

TMISはクラウド連携型の組み込みデバイス向けセキュリティソリューションだ。管理対象の機器にエージェントを組み込み、エージェント経由でトレンドマイクロが持つクラウドベースのシステムと連携することで、IoT機器を保護する。

TMISはIoT機器の「入口」「出口」「内部」の3箇所で、IoT機器に対するサイバー攻撃を阻止する対策を実施できる。「入口対策」ではOSやオープンソースソフトウェア(OSS)の脆弱性情報をスキャンし、その情報をトレンドマイクロのクラウドへアップロードして照合する。そして脆弱性が発見された場合には、速やかに仮想パッチを遠隔から配信・適用し、不正な機器からのアクセスや脆弱性を狙う攻撃を防止する。「出口対策」では、トレンドマイクロのクラウド型セキュリティ技術基盤「Trend Micro Smart Protection Network」と連携してIoT機器の通信を監視し、疑わしい宛先への通信をブロックする。これにより、内部ネットワークから外部に設置されたコマンド&コントロール(C&C)サーバへの接続を遮断したり、不正なWebサーバへのアクセスを防止したりできる。さらに「内部対策」では、IoT機器で利用可能なアプリケーションをあらかじめ登録しておくホワイトリストによりIoT機器をロックダウンすることで、不審なアプリケーションの実行を防止する。

一方、TM VNFSは主に通信キャリアを対象とした仮想化ネットワーク向けセキュリティソリューションになる。TM VNFSは、通信トラフィックに潜む不正が疑われる異常通信を検知・防御する「侵入防御」やC&Cサーバへの接続遮断、不正なWebサーバへのアクセスを防止する「Web脅威対策」、さらにセキュリティ脅威への感染が疑われるIoT機器からの通信を検知・ブロックする「IoTレピュテーションサービス」など、ネットワークセキュリティには欠かせない機能全般を提供する。

5Gを活用したサービスが普及する状況下においては、サービスやユースケースに応じた柔軟かつ適切なセキュリティ対策が不可欠だ。今後IoT機器とそれを活用した付加価値の高いサービスの提供を考えている企業は、通信キャリアが提供するネットワークサービスのセキュリティ対策を理解し、「どのレイヤーに」「どのようなセキュリティ対策機能が」「どのレベルで」提供されるのかを見極める必要がある。

TMISによってIoT機器を守りつつ、TM VNFSでIoT機器をつなぐネットワークにもセキュリティを導入する。さらに、トレンドマイクロが管理サーバをクラウド上で提供する「Deep Security as a Service(DSaaS)」を用いれば、サーバやクラウドとIoTシステムの連携もセキュアになる。これらによって、フルレイヤーでIoTシステムを保護できるというわけだ。

既に市場に展開しているIoT機器へのセキュリティ対策でも、トレンドマイクロのフルレイヤーアプローチが効果を発揮する。まず、IoT機器がメモリや処理能力など、一定以上の性能を有しているのであればエージェントを用いるTMISを適用すればよい。それが難しい場合でも、キャリア通信網を介したTM VNFSを活用すれば、もし万が一IoT機器への攻撃があったとしても顧客に提供するIoTサービスには大きな影響を与えずに済む。

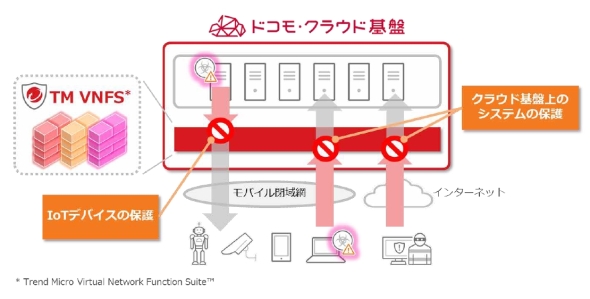

NTTドコモのクラウド基盤が採用、Raspberry Piも守る

TM VNFSは、国内大手通信キャリアで付加価値の高いセキュリティサービスとして導入されている。NTTドコモは2019年3月から同社が運用するIaaS基盤「ドコモ・クラウド基盤」のセキュリティサービス「ドコモ・クラウド基盤 ネットワークセキュリティサービス」として「TM VNFS」を採用した。

同サービスは、IoT機器とクラウド間の不正な通信や、サイバー犯罪者がインターネットを経由してクラウドに対して行うサイバー攻撃を検知し、可視化する機能や攻撃をブロックする機能を提供するもの。同サービスを利用する事業者は、セキュアなテレコムネットワークを自社のユーザーに提供するとともに、セキュリティ対策コストの軽減も実現している。NTTドコモとトレンドマイクロは今後、5G時代の新たなセキュリティソリューション創出に向け、同様の協業を広げていく方針だ。

TMISも既に多くのメーカーのIoT機器に実装されている。その用途はIoTゲートウェイや農場などのモニタリングシステム、コミュニケーションロボットなど幅広い。IoT機器への実装にとどまらず、TMISを搭載したIoT機器を利活用するマネージドサービスとしての採用実績も多い。

また、TMISはシングルボードコンピュータ「Raspberry Pi」向けのセキュリティソリューションとしても利用可能だ。廉価なだけでなく、開発の柔軟性やレファレンスが豊富にあることから、工場の生産設備への導入も進んでいるRaspberry Piだが、セキュリティ対策は利用者自身の手で実装する必要がある。TMISを使えば、Raspberry Piへのセキュリティ機能の実装を簡単に行えることを覚えておくべきだろう。また、トレンドマイクロはRaspberry Pi向けのTMIS体験版も準備しているため、興味がある方はぜひ試してほしい。

企業情報

提供:トレンドマイクロ株式会社

東京本社所在地:〒151-0053 東京都渋谷区代々木2-1-1 新宿マインズタワー

問い合わせ先:大代表 TEL:03-5334-3600 営業部門代表 TEL:03-5334-3601

資料ダウンロード

特有の課題もあるコンテナ環境のセキュリティ問題、NISTの要件をどう実装する?

NIST SP 800-190は、コンテナ環境の保護を目的に、米国国立標準技術研究所がまとめたセキュリティ実装のガイドラインだ。開発環境から本番環境にまたがる保護を支援できるが、実装にはコンテナ特有の課題も立ちはだかる。

侵入後の対処が重要に、エンドポイントセキュリティとEDRの統合が必要な理由

サイバー攻撃が巧妙化し、EPPによる予防に加え、EDRによる事後対処の必要性も高まっている。しかしEPPとEDRを異なるベンダー製品で運用してしまうと、運用負荷の増大と非効率化という課題を生む。両者を効率的に機能させる方法とは。

AWS環境での公開サーバ構築、ユーザー側のセキュリティ対策はどこまで必要?

AWSでの公開サーバ構築においては、責任共有モデルを踏まえたセキュリティ対策が必要になるが、その内容を十分に把握している企業は多くない。改めてユーザー側の責任範囲はどこまでなのか、必要な対策は何なのかを確認しておきたい。

関連記事

- クラウドを推進する企業がクラウドのメリットを享受できない理由

- 止まらない「ゼロデイ脆弱性を突いた攻撃」、気付けない「標的型攻撃による潜入」。その解決策とは

- クラウドベースの多層防御と、エンドポイントからクラウドまで、脅威対策を“点”から“線”にする新しいアーキテクチャとは

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:トレンドマイクロ株式会社

アイティメディア営業企画/制作:MONOist 編集部/掲載内容有効期限:2020年6月26日

IoTでつながることで広がる脅威の可能性

IoTでつながることで広がる脅威の可能性 5Gを活用した環境とデータ

5Gを活用した環境とデータ フルレイヤーセキュリティの必要性

フルレイヤーセキュリティの必要性 「TMIS」は「入口」「出口」「内部」の3箇所でIoT機器を守る

「TMIS」は「入口」「出口」「内部」の3箇所でIoT機器を守る 「TM VNFS」のサービス概要

「TM VNFS」のサービス概要 「ドコモ・クラウド基盤」は「TM VNFS」の採用によりIoT機器を保護(

「ドコモ・クラウド基盤」は「TM VNFS」の採用によりIoT機器を保護(