気付けばラインが停止!? 工場をサイバー攻撃から守るため必要なこと:工場セキュリティ

スマート工場化を含むサプライチェーンのデジタル化が加速する中で深刻化しているのがサイバー攻撃への対応である。工場でセキュリティ対策を進める難しさと、それを乗り越えるために必要なことについて「制御システムセキュリティセンター(CSSC)」の前理事長であり、電気通信大学 名誉教授の新誠一氏に話を聞いた。

人手不足やコロナ禍による移動制限などにより、工場内でもデジタル技術を活用し、遠隔での「見える化」や「自動制御」を進めるスマート工場化の動きが加速している。ただ、ネットワーク接続を前提としたこれらの環境が広がると同時に深刻化しているのが、工場向けのサイバー攻撃である。従来のサイバー攻撃は、“流れ弾”が多かったが、現在では特定の工場を明確にターゲットとした攻撃が急増している。また、稼働停止や品質問題の発生など、復旧までに長い時間がかかり被害額が甚大になるケースも実際に見られている。

こうした状況があるにもかかわらず、ITセキュリティに比べ、工場などOT(制御技術)を対象としたセキュリティ対策はまだまだ進んでいないのが現実だ。なぜ、セキュリティ対策が進まないのだろうか。OTでセキュリティ対策を進める難しさと、それを乗り越えるために必要なことについて、重要インフラの制御システムセキュリティ確保を目的とする「制御システムセキュリティセンター(CSSC)」の前理事長であり、電気通信大学 名誉教授の新誠一氏に話を聞いた。

OTを対象としたサイバー攻撃は急増

MONOist 工場やプラント、社会インフラなどのOT系システムを狙ったサイバー攻撃の状況についてどのように見ていますか。

新氏 OT系システムのセキュリティの重要性については、多くの製造業で認知が広がっています。2010年にイランの核施設が「Stuxnet(スタックスネット)」による攻撃を受けて以来、関心が高まり、CSSCもこうした流れを受けて設立されました。

スマート工場化などの影響もありますが、そもそも現在の製造業のサプライチェーンはグローバル化が進んでおり、新型コロナウイルス感染症(COVID-19)や米中貿易摩擦、大規模災害の影響など、さまざまなリスクによる不確実性が増しています。そのため、事業継続性を確保するためには、従来のように人手だけで調整するのが不可能な状況になり、IT化やネットワーク化が不可欠となってきています。その中でこれまでクローズドな環境で運用されてきたさまざまな機器やOT系システムがつながり始め、不十分だったセキュリティ対策の問題があらためて顕在化しているのが実情だと捉えています。

MONOist 具体的にOT系システムを狙ったサイバー攻撃にはどのようなものがありますか。

新氏 大きく分けると2つのパターンに分類できます。1つは総当たり的な攻撃です。あらゆる企業のシステムの脆弱性を狙って順番にマルウェアの送り込みや侵入を仕掛けてきます。その結果として製造業に当たるというケースです。実際に多くのOT系システムがこうした攻撃に巻き込まれています。ランサムウェア「WannaCry」により多くの工場が停止を余儀なくされたのは、こうした総当たり的な攻撃だといえるでしょう。

もう1つは特定企業を狙った攻撃です。特にOT系システムは巨額の身代金を要求できるため、昨今ではターゲットになりやすくなっています。工場を狙ったマルウェアの数も急速に増えていますし、機密情報を持つ特定の製造業を狙った攻撃なども増えてきています。グローバル化が進む製造業にとっては、こうした2つの攻撃の動きに対応できるようにしていく必要があるのです。

こうした中で起こっているのが、境界防御を基本としてきた対策の見直しです。これまで多くの企業は、ファイアウォールやVPNなどを用いて社内ネットワークの内側にあるシステムを守ってきたわけですが、昨今のサイバー攻撃はそうした境界の内側にもどんどん侵入してきます。もはや水際対策だけでは通用しなくなり、ゼロトラストのセキュリティモデルへ移行しつあるのが最近のトレンドだといえます。

なぜOT系のセキュリティ対策は難しいのか

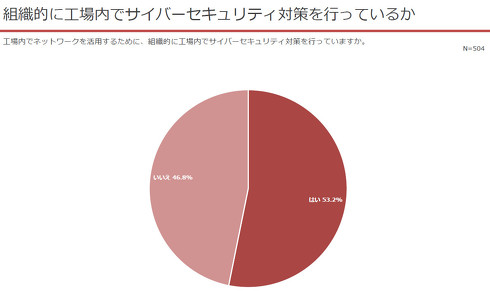

MONOist こうしたサイバー攻撃に対し、対策はどの程度進んでいると見ていますか。

新氏 対策が進んでいるところとそうでないところが2極化しつつあるというのが私の認識です。現在、内閣サイバーセキュリティセンターでは重要インフラ分野として「情報通信」「金融」「航空」「空港」「鉄道」「電力」「ガス」「政府・行政サービス」「医療」「水道」「物流」「化学」「クレジット」「石油」の14分野を指定しています。実はこれらの分野の中でも温度差があり、対策レベルに差異があります。具体的には電力やガスといった分野は、市場の自由化が進められ多くの新規参入企業が生まれたために、業界内でセキュリティガイドラインがまとめられるなど対策が進んでいます。その他の業界でも進捗の早い企業はあるものの、全般的には電力やガスなどに比べていると遅れている印象です。

MONOist OTセキュリティにはITと異なる難しさもあると考えますが、どのような理由で対策が進まないと見ていますか。

新氏 何よりも問題なのが、人材が不足しているということです。端的にいうと、セキュリティの技能を持ちつつ、それぞれの事業の現状を把握した人材が非常に少ないということがあります。その中で、それぞれの企業や団体が少ない人材を取り合う状況が生まれているわけです。

例えば、重要インフラ分野の1つである水道で見ると、日本における運営主体の多くは自治体です。東京都水道局のような大きな事業体であればセキュリティ対策にも潤沢な予算や人材を投入できるかもしれませんが、地方ではそうはいきません。中には1000世帯程度に水を供給する村営の水道局もあり、そうした小規模な事業体においてファイアウォールやVPNを設定したり、ましてやゼロトラストのセキュリティモデルを導入したりできる技術者を確保できるかというと、不可能に近いのが実態です。

セキュリティ人材が不足する中で何ができるか

MONOist 製造業でも中堅以下の企業がセキュリティ人材を独自に確保するのは困難です。この課題を解決するために、どんな取り組みが求められているのでしょうか。

新氏 政府による取り組みとしては、例えばIPA(情報処理推進機構)が産業サイバーセキュリティセンター(ICS CoE)事業の一環として、セキュリティの観点から経営層と現場担当者をつなぐ人材を対象とした「中核人材育成プログラム」を実施しています。社会インフラや産業基盤のサイバーセキュリティ対策の強化をテーマに、OTとITの両面からテクノロジーやマネジメントを1年間にわたって総合的に学び、実践的なトレーニングを行うもので、すでに4期の修了生を輩出しています。ただ、これにしても年間で育成できるセキュリティ人材は数十人程度にしかならず、社会全体で人材育成をプロモーションしたり、高度な知見やスキルを持つ人材をプールしたり、人材を有効活用できる仕組みを作っていかなければいけないと考えています。

MONOist セキュリティ人材の育成や活用を担う社会的な体制を構築していくには長い時間がかかります。現在取り組めることとしてはどのようなことがあるでしょうか。

新氏 人材育成や社会体制の構築はもちろん一朝一夕では実現しません。CSSCが設立されたのが2012年3月で、この約10年の間に高セキュア化技術の開発、評価や認証手法の開発、インシデント分析技術の開発に加え、人材育成プログラムの開発に取り組んできました。しかし、10年を費やしても抜本的な課題解決には至らなかったという忸怩(じくじ)たる思いがあります。

ただ、セキュリティを取り巻く状況が大きく変わり始めているのも事実です。例えば内閣サイバーセキュリティセンターが重要インフラの障害対応体制の強化を図ることを目的として実施している分野横断的演習は、近年の危機意識の高まりを受けて参加者数が急速な勢いで増えています。2008年までの第1次計画では参加者はわずか130人程度だったのが、現在では5000人を超えるまでになっています。セキュリティ人材はまだまだ不足しているものの「育成していこう」「増やしていこう」という要求は確実に高まっています。

企業にとっては、こうした取り組みに即効性があるものはやはり、中途採用でキャリア人材を採用することになるとは思います。ただ、現実的には難しい状況がしばらくは続きますので、次の選択肢として考えられるのは、セキュリティに関して豊富なリソースを持つ企業に対して、対策をアウトソースすることではないでしょうか。

逆にいえば、これまでOT系システムを含めたセキュリティ対策で先行し、すでに人材を育成してノウハウを培ってきた製造業には大きなビジネチャンスが広がっていると考えることもできます。先述した通り、この領域は「セキュリティに対する知見」と「OTシステムに対する知見」の両方が必要になります。そして、当面の間、技術者のリソースが不足する状況が続きます。その中で、いち早くノウハウを確立し、人材育成が進めば、製造業でも外部向けのOTセキュリティビジネスが成立する環境があると見ています。こうした可能性もぜひ検討してもらいたいと考えています。

DX時代を見据えた今後の工場セキュリティのあるべき姿

MONOist 今後のセキュリティ対策のポイントとして必要なことは何でしょうか。

新氏 サイバー攻撃に対するセキュリティ対策は、医療における感染症対策とまったく同じです。基本的には現在、現実の世界で行われている感染症対策を、デジタルの世界でも実施するということをまず考えてほしいと思っています。まずはきちんと手洗いをして、マスクをすることです。密を避けて、ワクチンも打ち、免疫力も高めていかなければなりません。

ここで重要なのは「条件が整わないからといって諦めないこと」です。現在の医療現場を見ていただけると理解いただけると思いますが、人間の身体や感染のメカニズムが十分に解明できていないからといって諦めている方はいらっしゃらないと思います。医師をはじめとする医療従事者たちは、得られた情報と五感をフルに活用して「どうすれば感染を防ぐことができるのか」「発症してしまった場合にどんな処置を施せば治癒の確度が高まるのか」と日々格闘を続けられています。

セキュリティ対策も同じであるべきです。「システムや機器、ネットワークの構成を完全に把握しきれないからできない」や「OSをはじめとするソフトウェアの中身が分からないかできない」と逃げてばかりいたのでは、いつまでたっても対策は進まずリスクを軽減することはできません。今できることから自社のシステムの脆弱性と向き合っていくことがセキュリティ対策の普遍的なポイントです。

また、社会的には、こうしたセキュリティ対策に立ち向かう人材に対して報いる仕組みの整備が求められていると考えています。セキュリティ対策は個々の企業だけのものではなく安定した社会の基盤を作るためにも重要な要素の1つです。こうしたことに携わる人材に見合った評価や報酬を与える仕組みを作らない限り、セキュリティ対策の人材不足を解消することもできません。インダストリー4.0(第4次産業革命)やDX(デジタルトランスフォーメーション)といった変革を目指すならば、こうした人材をリスペクトする企業文化や社会構造を作り上げる必要があります。この点について、これまで長年にわたり大学で教育にあたり、CSSC理事長を務めた立場として、強く述べておきたいと思います。

新氏登壇のセミナーイベント「Secure OT Summit」開催!

工場セキュリティについて語った新氏が登壇する、OTセキュリティに関するオンラインイベント「Fortinet Secure OT Summit 2021」が2021年9月14~16日の3日間開催されます。同イベントでは、工場を含むOTセキュリティの現状や意義、具体的な対策について、新氏の基調講演や、日立製作所 制御プラットフォーム統括本部 大みか事業所 統括本部長の花見英樹氏による講演、パネルディスカッションなどを通じて、お伝えします。以下のWebサイトからお申し込み可能ですので、ぜひご参加ください。

提供:フォーティネットジャパン株式会社

アイティメディア営業企画/制作:MONOist 編集部/掲載内容有効期限:2021年8月25日

Copyright © ITmedia, Inc. All Rights Reserved.

電気通信大学 名誉教授の新誠一氏

電気通信大学 名誉教授の新誠一氏