東芝が制御システム向け脆弱性評価ツールを開発、オープンソース化で展開拡大へ:産業制御システムのセキュリティ(1/2 ページ)

東芝と米国のPeraton Labsは、発電所や受変電設備、上下水道や交通、工場・ビル施設などで稼働する産業制御システムへのサイバー攻撃に対する脆弱性評価ツール「Automated Attack Path Planning and Validation(A2P2V)」を開発。「Black Hat USA 2021 Arsenal」で発表するとともに、オープンソースソフトウェアとして公開する。

東芝と米国のPeraton Labsは2021年8月3日、発電所や受変電設備、上下水道や交通、工場・ビル施設などで稼働する産業制御システムへのサイバー攻撃に対する脆弱性評価ツール「Automated Attack Path Planning and Validation(A2P2V)」を開発したと発表した。同月4〜5日(現地時間)に開催される世界最大規模のセキュリティカンファレンス「Black Hat USA 2021 Arsenal」で発表するとともに、A2P2Vのサンプルソフトウェアをオープンソースソフトウェア(OSS)として公開し、セキュリティコミュニティーや関連団体との連携を積極的に行うことで、オープンイノベーションによる新しい価値創出を目指す。

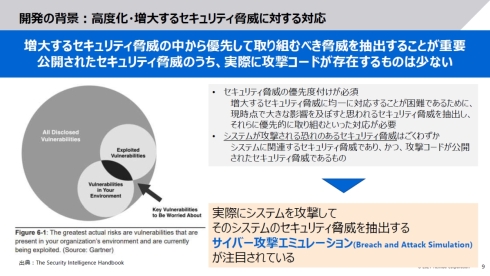

産業制御システムを含めたさまざまなシステムは、さまざまなセキュリティ脅威にさらされている。A2P2Vは、実際にそのシステムへの攻撃を模擬的に行うことで、対処すべき優先度の高いセキュリティ脅威を抽出する「サイバー攻撃エミュレーション(Breach and Attack Simulation)」を行うためのツールである。

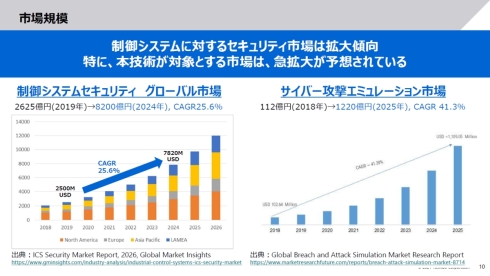

東芝 研究開発センター サイバーセキュリティ技術センター セキュリティ基盤研究部 研究主務の中西福友氏は「制御システムセキュリティの市場規模は拡大しており、2019年の2625億円から2024年には8200億円となり、年平均成長率で25.6%となる見込みだ。サイバー攻撃エミュレーションの市場規模はこれを上回る伸び率が見込まれており、2018年の112億円から2025年には1220億円となって、年平均成長率は41.3%に達する」と語る。

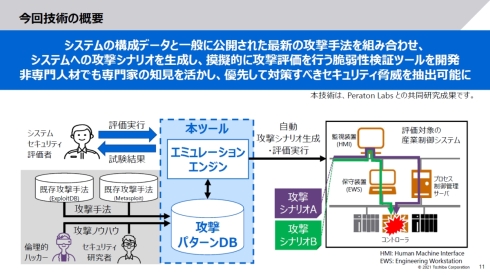

A2P2Vは、中核となるグラフ探索アルゴリズムをベースとするエミュレーションエンジンと攻撃パターンDB(データベース)から構成されている。サイバー攻撃エミュレーションの対象となる産業制御システムなどのシステムの構成データをツールに入力することで、システムへの攻撃シナリオを生成し、模擬的なサイバー攻撃による評価を行って脆弱性の検証を行える。

最大の特徴は、ExploitDBやMetasploitなどのオープンソースで公開されている既存攻撃手法だけでなく、東芝が提供するセキュリティサービスに従事する「倫理的ハッカー(Ethical Hacker)」やセキュリティ研究者の攻撃ノウハウなどについて、攻撃者の思考を再現したDB形式で表現し、攻撃パターンDBに格納できる点だ。それぞれの攻撃手順について、脆弱性の有無や開きポートなどの「事前条件(Precondition)」、攻撃手順を示す「アクション(Action)」、攻撃後の状態を表す「事後条件(Postcondition)」の3つ組として表現することで、不正なログインから脆弱性を突いた侵入、制御システムへの攻撃など、さまざまな種類の攻撃を統一のDBに格納することが可能だ。これによって、単一のアルゴリズムで、多様な攻撃を組み合わせた攻撃経路を探すことが可能になるという。

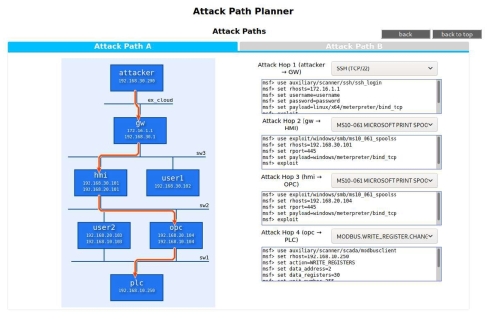

また、システムのセキュリティ評価者の使い勝手に配慮し、「Nessus」および「Nmap」といった広く利用されている脆弱性スキャンツールの結果を取り込んで、攻撃の起点とターゲットを指定して、実際に攻撃可能な経路を探し出す機能を搭載。出力される攻撃経路レポートについても、実際に攻撃試験(ペネトレーションテスト)を行うペネトレーションテスターが手作業で攻撃試験を実施するための詳細な手順を記載している。実際の攻撃試験には、攻撃モジュールのパラメータの調整など細かい作業が求められるが、このレポートにはパラメータの詳細まで記載されているので、熟練でないペネトレーションテスターでも、攻撃試験による攻撃リスクを正確に把握できる。

中西氏は「攻撃経路をモデリングし、どのような攻撃が生じ得るかを仮想的に検証するサイバー攻撃エミュレーションが注目を集めているが、多くのサイバー攻撃エミュレーション技術は、机上のシミュレーターで仮想的に攻撃の経路やその成否を検証することに主眼を置いており、システムの正確なリスク評価に必要なペネトレーションテストのための攻撃手法のパラメータなどを提示してくれるわけではない。A2P2Vは、パラメータを含めて具体的な攻撃手順をレポートすることで、熟練でないペネトレーションテスターでもシステムのリスク評価を行えるようにした」と説明する。

Copyright © ITmedia, Inc. All Rights Reserved.